| Оглавление |

|---|

1. по добавлению ярлыков

2. по добавлению общего каталога

3. по добавлению принтера

4. по удалению временных файлов пользователя

5. по удалению временных файлов компьютера

6. по открытию ip-порта

7. по установке домашней страницы браузера

8. по запрету чтения/записи на Flash-накопитель

9. по установке программ

10. по автоматическому запуску приложений при входе пользователя

11. по запрету доступа пользователя к сайтам

| Информация | ||

|---|---|---|

|

|

Добавление ярлыков на рабочий стол пользователя

Действия по добавлению ярлыков на рабочем столе пользователя рассматриваются на примере добавления ярлыка приложения Zenity. Для создания ярлыка приложения необходимо:

Перейти в каталог /usr/share/applications и создать файл с расширением .desktop:

Command cd /usr/share/applications

sudo vi zenity.desktopОткрыть созданный файл любым удобным редактором и заполнить следующими значениями (строка [Desktop Entry] - обязательна и должна быть первой, остальные - в любом порядке):

Блок кода [Desktop Entry] Type=Application Categories=System;Utility; Exec=/usr/bin/zenity Terminal=true Icon=zenity.png StartupNotify=true Name=Zenity Name[ru]=Zenity Comment=dialog window Comment[ru]=диалоговые окна NoDisplay=false Hidden=false

где:

Type=Application

Тип объекта (Application - приложение; Directory - категория; Link - ссылка на ресурс Интернета) Categories=System;Utility;

Заголовок подменю в общем меню приложений. В значении может быть несколько частей, их следует отделять символом ";". В конце строки рекомендуется также поставить символ ";" Exec=/usr/bin/zenity

Команда для запуска приложения Terminal=true

Нужно ли сначала открыть окно терминала, а потом запустить в нём значение Exec. Может принимать значения true/false Icon=zenity.png

Файл значка. Значки хранятся в файле /usr/share/icons StartupNotify=true

Нужно ли оповещать о запуске: помигать указателем мыши или аплетом списка задач. Может принимать значения true/false Name=Zenity

Название ярлыка на английском Name[ru]=Zenity

Название ярлыка на русском Comment=dialog window

Описание, всплывающая подсказка Comment[ru]=диалоговые окна

Описание, всплывающая подсказка на русском NoDisplay=false

Не показывать в меню. Обычно "нет" (false). Может принимать значения true/false Hidden=false

Не показывать в меню. Сделать вид, что приложения не существует. Обычно "нет" (false). Может принимать значения true/false После сохранения изменений сделать файл исполняемым:

Command sudo chmod +x zenity.desktop Скопировать созданный ярлык в необходимый каталог (в нашем примере на рабочий стол пользователя с именем username):

Command cp zenity.desktop /home/username/Desktop Созданный ярлык появляется должен появиться на рабочем столе при входе в сессию пользователя.

Добавление разделямого (общего) каталога и монтирование разделяемых файловых ресурсов

- Разделяемый каталог предварительно должен быть создан и настроен. Например, с помощью samba

Должна быть создана точка монтирования, и пользователю должны быть предоставлены права на доступ к ней, например:

Command Для монтирования разделяемых файловых ресурсов на компьютере-клиенте должен быть установлен пакет cifs-utils:

Command sud apt install cifs-utils Монтирование разделяемого файлового ресурса выполняется командой mount с указанием соответствующего типа сетевой ФС, например:

Command mount.cifs //сервер/ресурс /точка_монтирования [-o опции] Command mount.cifs //192.168.1.1/share1 /mnt -o user=admin либо

Command mount -t cifs //сервер/ресурс /точка_монтирования [-o опции] В качестве опций команде могут передаваться параметры монтирования, такие как:

имя пользователя;

используемый тип аутентификации;

кодировка;

использование прав доступа

и т.п. При этом точка монтирования /media/share1 должна быть создана заранее и доступна пользователю, например:Без соответствующей записи в /etc/fstab пользователь может использовать команды монтирования только с помощью sudo.

возможности монтирования разделяемого файлового ресурса пользователем

Длятого, чтобы пользователь мог монтировать ресурс без использования sudo в конфигурационном файле /etc/fstab должна быть объявлена строка монтирования, например следующего вида:

Точка монтирования должна быть создана заранее и доступна пользователю для чтения/записи,Блок кода //fileserver1.org.net/share1 /media/share1 cifs user,rw,noauto,iocharset=utf8,soft 0 0

При этом опция user предоставляет возможность монтирования указанного ресурса простому пользователю

.

Пользователь, и пользователь при этом выполняет монтирование командой mount с указанием точки монтирования:

Command mount /media/share1 Полный список опций приведен в руководстве man для команд mount и mount.cifs. Описание формата конфигурационного файла /etc/fstab приведено в руководстве man для fstab.

Для того чтобы

былипользователю были доступны каталоги при входе с ненулевой классификационной меткой нужно в файле /etc/fstab на компьютере клиента указать следующие параметры в одну строку:

//fileserver1.org.net/share1 /media/share1 cifs user,rw,noauto,iocharset=utf8,nosharesock,vers=1.0,soft 0 0

| sudo mkdir /media/share1 sudo chmod 777 /media/share1 |

sudo mount -t cifs //fileserver1.org.net/share1 /media/share1 -o user=пользователь

Блок кода //fileserver1.org.net/share1 /media/share1 cifs user,rw,noauto,iocharset=utf8,nosharesock,vers=1.0,soft 0 0

Для монтирования разделяемых файловых ресурсов на компьютере-клиенте должен быть установлен пакет cifs-utils:

Command sudo apt install cifs-utils - Монтирование разделяемого файлового ресурса выполняется командой mount с указанием соответствующего типа сетевой ФС, например:

Command sudo mount.cifs //сервер/ресурс /точка_монтирования [-o опции] Command sudo mount.cifs //192.168.1.1/share1 /mnt -o user=admin либо

Command mount -t cifs //сервер/ресурс /точка_монтирования [-o опции]

В качестве опций команде могут передаваться параметры монтирования, такие как:

имя пользователя;

используемый тип аутентификации;

кодировка;

использование прав доступа

Добавление принтера

Инструкции по добавлению принтера см. Система печати CUPS

Удаление временных файлов

Удаление временных файлов пользователя

Удаление временных файлов пользователя можно выполнить командой:

| Command |

|---|

| sudo |

Добавление принтера

Установить (если не установлен) пакет cups:

sudo apt install cups

Для подключения и настройки принтера в CUPS проще всего воспользоваться web-интерфейсом, который доступен после установки.

По умолчанию, web-сервис доступен на локальном интерфейсе на порту 631: http://localhost:631

Для доступа к настройкам необходимо указать учетные данные локального пользователя, входящего в группу root или sys (настройки по умолчанию). Список групп, для которых разрешен доступ к настройкам находится в конфигурационном файле:/etc/cups/cups-files.conf

Чтобы добавить новый принтер, необходимо зайти на web-интерфейс и перейти по пути: Принтеры -> Добавление принтеров и групп и далее следовать инструкциям мастера установки принтера.

Выполнить проверку печати можно двумя способами:

1. Через web интерфейс:

Открыть web-интерфейс CUPS http://localhost:631 и перейти в настройки принтера: Администрирование –> Принтеры ->имя принтера-> Печать тестовой страницы

1. Из командной строки:

lp -d *имя принтера имя файла*

Сетевой принтер:

lpadmin -p printername -E -v socket://11.22.33.44 -m drv:///sample.drv/laserjet.ppd

Для централизованного управления можно копировать /etc/cups/printers.conf и /etc/cups/ppd/* с ПК с настроенным принтером на удаленный при помощи scp

scp /etc/cups/printers.conf 10.10.10.10:/etc/cups/

scp /etc/cups/ppd/* 10.10.10.10:/etc/cups/ppd/

Удаление временных файлов

Удаление временных файлов пользователя:

| rm -R /home/имя_пользователя/tmp/ |

Удаление временных файлов компьютера

| Предупреждение |

|---|

| Временные файлы создаются в каталоге /tmp и автоматически уничтожаются при каждой перезагрузке. Удалять их вручную не рекомендуется, так как это с высокой вероятностью приведёт к нарушению работы компьютера. |

Команды:

| Command |

|---|

| sudo rm -R /var/tmp/ sudo rm -R /tmp/ |

Открытие IP-

портапортов

Посмотреть все открытые порты, ip адреса и имена процессов, которым принадлежат соединения, можно командой:

| Command |

|---|

| netstat -ltupn |

Открыть порт можно командой (в данном примере открывается порт 1900 по протоколу TCP):

| Command |

|---|

| sudo iptables -I INPUT -p tcp --dport 1900 -j ACCEPT |

Далее проверяем и сохраняемследует выпонить проверку и сохранить изменения:

| Command |

|---|

| sudo iptables -L sudo iptables-save |

Подробнее о опциях и работе iptables можно почитать в

| Command |

|---|

| iptables —help man iptables |

При использовании межсетевого экрана ufw

В качестве альтернативного варианта можно использовать ufw, например приведенная выше команда открытия порта 1900 по протоколу tcp TCP будет выглядеть так:

| Command |

|---|

| sudo ufw allow 1900/tcp |

Для этого необходимо запустить утилиту Gufw Firewall.

Выполнить

Кроме этого правило можно создать с помощью графической утилиты ufw, для чего:

Запустить утилиту Gufw Firewall, выполнив в терминале команду:

Command gufw - Воспользоваться кнопкой «Правила» и добавить правила для нужного порта и сетевого интерфейса, нажать кнопку «добавить».

Установка домашней страницы браузера firefox

Способ 1

Путём Домашняя страница браузера firefox может быть задана путём редактирования значения

| Блок кода |

|---|

pref("browser.startup.homepage", "www.example.al") |

в файле:

файле /usr/lib/firefox/browser/defaults/preferences/firefox.js

Однако заданное таким способом значение перебивается настройками пользователя, что вызывает необходимость удалить всё по пути /home/пользователь/.mozilla/firefox/ (сессия пользователя также будет удалена):

| Command |

|---|

| sudo rm -R /home/пользователь/.mozilla/firefox/ |

| . |

Способ 2

Добавить аргумент с нужным адресом в ярлык запуска firefox:

| Блок кода |

|---|

/usr/lib/firefox/firefox www.example.al |

Запрет чтения/записи на Flash-накопитель

Способ 1

Путём изменения прав на точку монтирования.

Если правила автомонтирования монтируют все сменные устройства в директорию каталог, например, /media, то запретив доступ к нейэтому каталогу, мы запрещаем запретим доступ ко всему ее его содержимому.

Этот способ удобен, если нужно на одной и той же машине кому-то разрешить, а кому-то запретить доступ к внешним устройствам хранения. В примере единственный пользователь, который может писать и читать данные с флешки Flash-накопителя это root (если владелец root является владельцем и группа группой каталога /media - root).

Если сменить группу каталогу /media например на "storage" и сменить права на /media:

chmod 0750 /media

Только доступа к этому каталогу, то только пользователи из группы "storage" смогут получить доступ к сменным носителям.:

| Command |

|---|

| sudo chown root:storage /media sudo chmod 0750 /media |

Способ 2

Путём запрета монтирования пользователям

Чтобы у пользователя для монтирования запрашивался пароль администратора:

Создать файл /etc/polkit-1/localauthority/10-vendor.d/ru.rusbitech.noudisksmount.pkla:

| Command |

|---|

| sudo touch /etc/polkit-1/localauthority/10-vendor.d/ru.rusbitech.noudisksmount.pkla |

Перезагрузить Перезапустить polkit.service:

| Command |

|---|

| sudo systemctl restart polkit.service |

Установка программ

Скачанные пакет(ы) с расширением .deb

Перейти в каталог с загруженными файлами:

| Command |

|---|

| cd /home/user/Загрузки |

Выполнить установку командой:

| Command |

|---|

| sudo dpkg -i example.deb |

Если необходимо выполнить установку всех deb пакетов находящихся в каталоге, то выполнить установку командой:

| Command |

|---|

| sudo dpkg -i *.deb |

Дополнительно, при наличии подлюченных репозиториев, установить необходимые зависимости:

| Command |

|---|

| sudo apt -f install |

Установка из репозиториев

| Command |

|---|

| sudo apt install *имя пакета* |

Автоматический запуск приложений при входе пользователя:

Для всех пользователей

Поместить ярлык с содержимым в каталог /etc/xdg/autostart/

Для отдельных пользователей

Поместить ярлык с содержимым в каталог ~/.config/autostart/

Запрет пользователям доступа

пользователямк определённым сайтам

В идеале,| Информация |

|---|

| В правильно построенной системе запретом доступа к определенным ресурсам |

| должен централизованно заниматься Proxy Server, например |

Блокирует

| Squid. |

С помощью iptables

Пример блокировки сайта vk.com при использовании Network-Manager.

Добавить блокировку сайта vk.com в таблицу itables:

Command sudo iptables -A OUTPUT

-d vk.com -j REJECT

Аналогично можно добавить любой сайт, заменив vk.com на его имя, например, rambler.ru.

Сохранить правила в файл (например, файл с именем /etc/stoplist.rules):

Command sudo iptables-save > /etc/stoplist.rules Добавить правила в автозагрузку, для чего создать исполняемый файл /etc/NetworkManager/dispatcher.d/pre-up.d/stoplist с командой загрузки ранее сохранённых файлов:

Command cat << EOT | sudo tee /etc/NetworkManager/dispatcher.d/pre-up.d/stoplst

#!/bin/bash

/sbin/iptables-restore < /etc/stoplist.rules

Добавить правила в ufw.

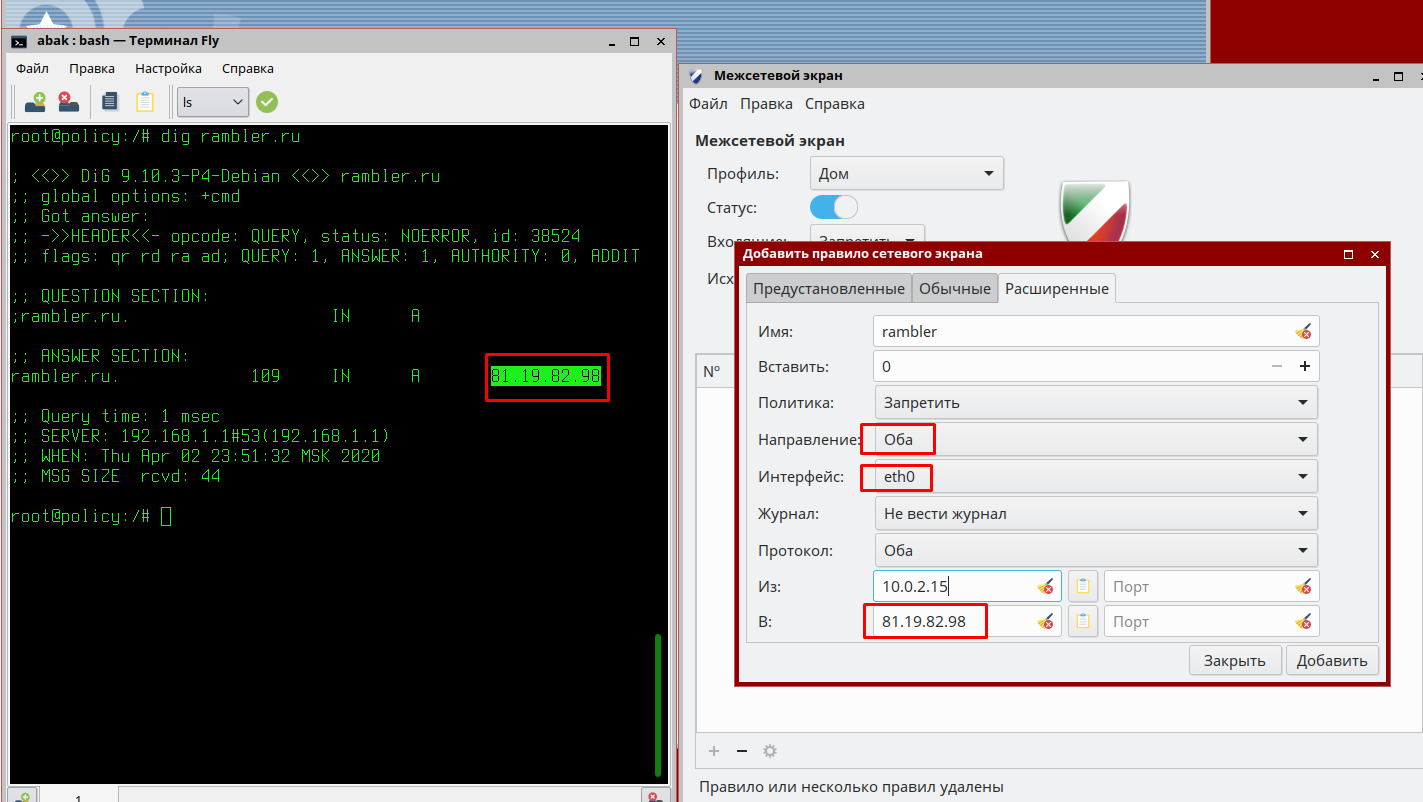

Для этого необходимо определить ip адрес блокируемого сайта командой dig.

sudo apt install dnsutils

dig rambler.ru

Вводе команды dig, будет указан ip адрес сайта (смотреть скриншот).

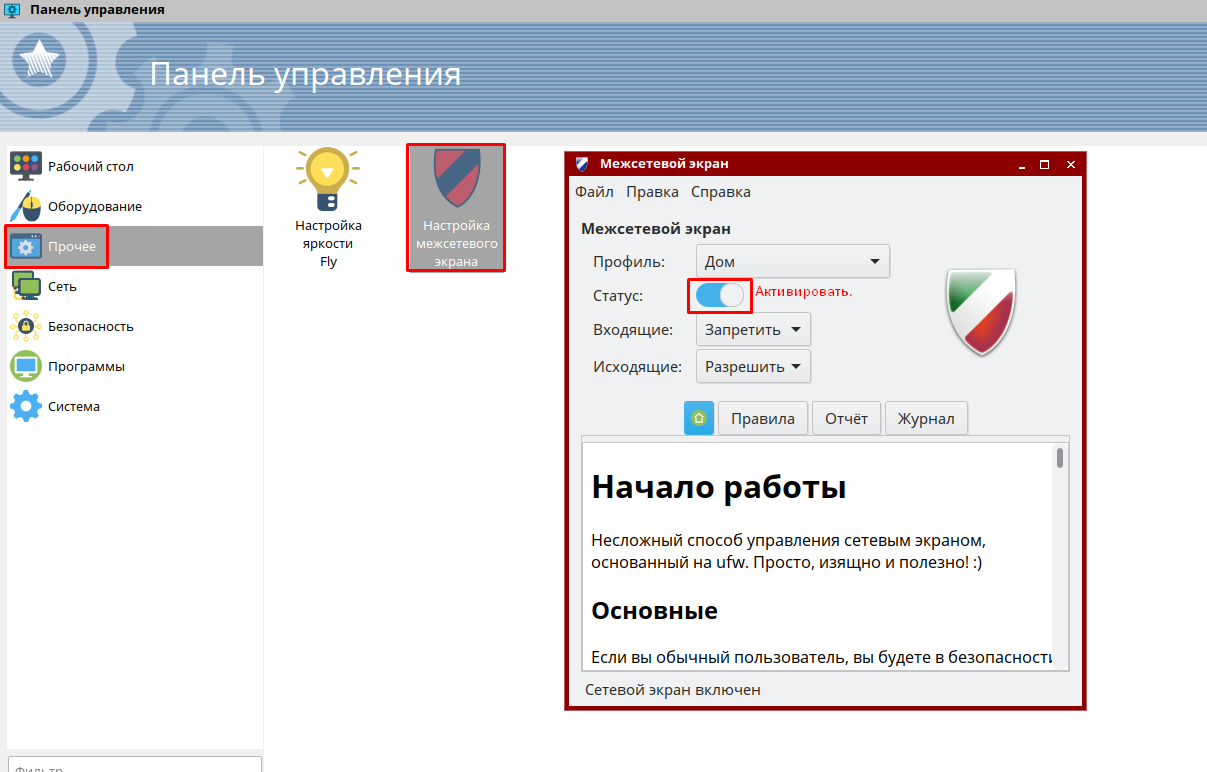

Зайти в настройки ufw: Панель управления — Прочее — Настройки Межсетевого экрана

EOT

chmod +x /etc/NetworkManager/dispatcher.d/pre-up.d/stoplistПерезагрузить систему и проверить наличия правил командой:

Command sudo iptables -L В выводе команды должен присутствовать запрет на обращение к пулу серверов vk.com

Аналогичным образом добавляется любой сайт, при этом нет необходимости создавать дополнительный stoplist.rules: все старые и новые добавленные правила можно сохранять повторно в /etc/stoplist.rules.

С помощью ufw

Для добавления правил в ufw:

Определить IP-адреса блокируемого сайта, например командой host:

| Command | ||

|---|---|---|

| ||

| vk.com has address 87.240.190.78 vk.com has address 93.186.225.208 vk.com has address 87.240.139.194 vk.com has address 87.240.137.158 vk.com has address 87.240.190.67 vk.com has address 87.240.190.72 vk.com mail is handled by 20 mx2.vk.com. vk.com mail is handled by 0 mx.vk.com. |

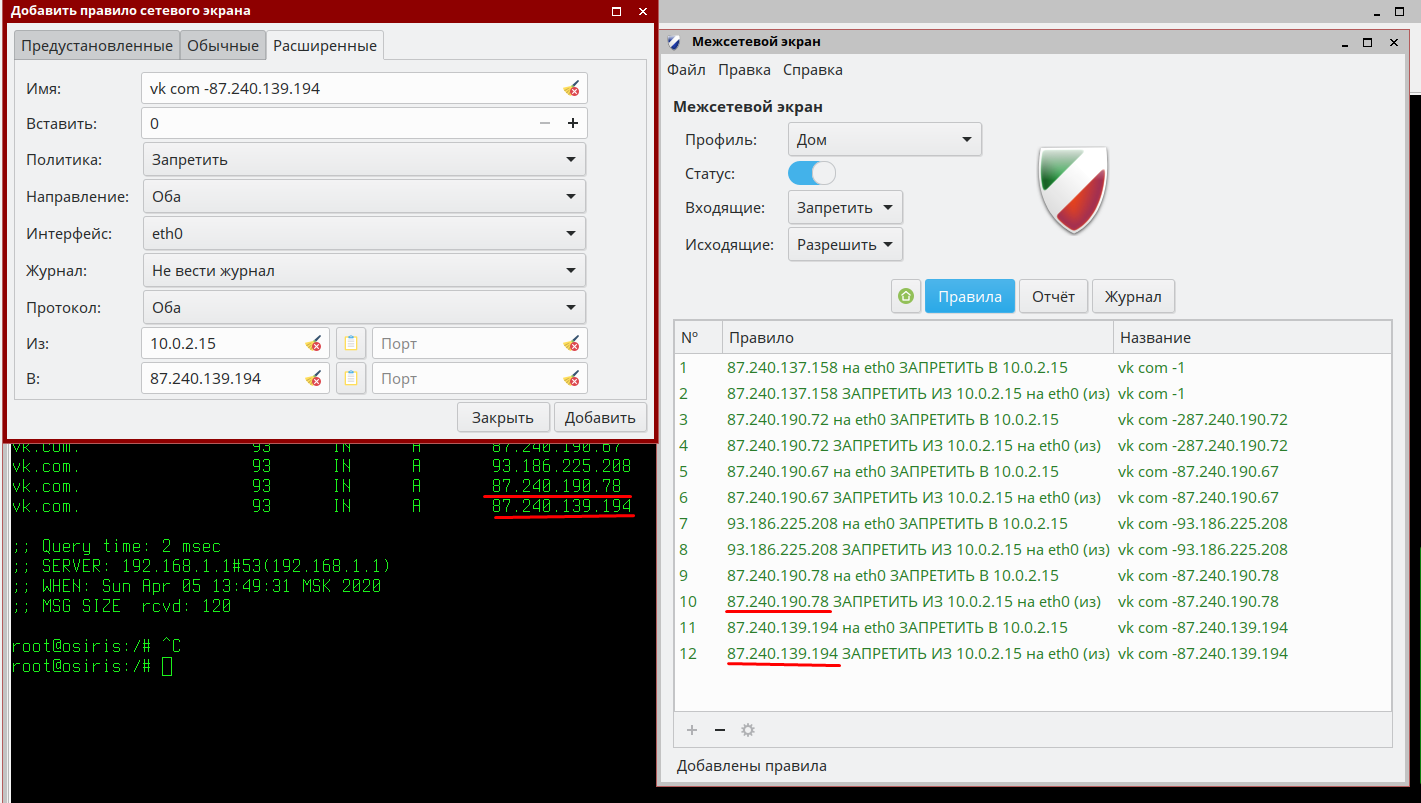

В данном случае сайт vk.com имеет несколько IP-адресов, поэтому будет необходимо создать правила для каждого IP-адреса:

Запустить графический интерфейс настройки ufw:

Информация "Панель управления" — "Прочее" — "Настройки Межсетевого экрана". - Активировать работу ufw (нажать на пиктограмму включения напротив слова Статус

- .

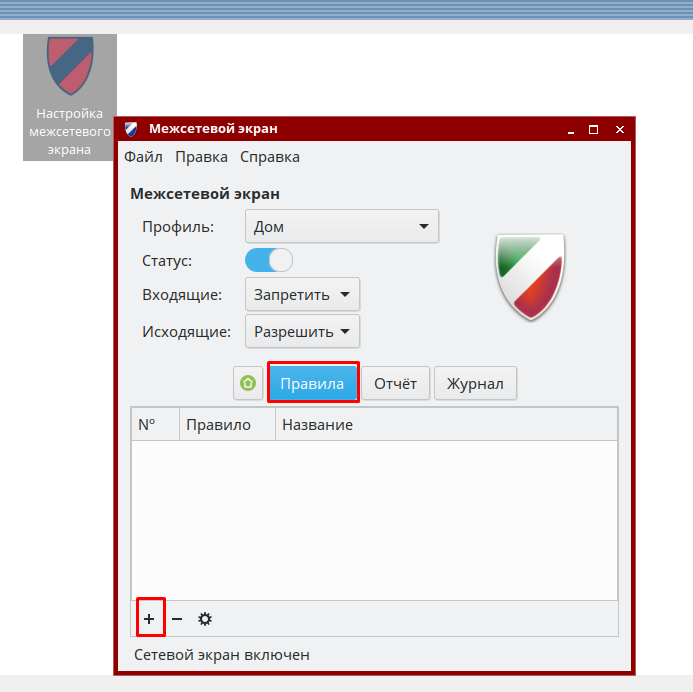

- Создать расширенное правило c запретом передачи данных в оба направления для сетевого интерфейса eth-N, для чего:

- Нажать «Правила», затем «+» и выбрать вкладку «Расширенные»:

- В открывшейся форме выбрать:

- В пункте «Политика»: «Запретить»;

- В пункте «Направление»: «Оба»;

- В пункте «Интерфейс»: «eth0» указать сетевой интерфейс, через который пользователь получает доступ к сети интернет;

- В поле из: «ip адрес» указать IP-адрес сетевого интерфейса, который указывали в поле «Интерфейс» пункт 3.

- В пункте «В»: указать первый IP-адрес из списка адресов vk.com.

- Когда первый ip адрес добавлен, нажмите кнопку «Добавить» один раз и правило будет добавлено (при этом окно не закрывается и закрывать его не надо).

- Нажать «Правила», затем «+» и выбрать вкладку «Расширенные»:

- Теперь необходимо добавить другие IP-адреса из пула vk.com. Для этого редактируются поля: «Имя» и «В»:

- В поле «Имя» - указать, например, "vk.com – IP-адрес".

- В поле «В» - указать следующий (второй) IP-адрес пула сайта vk.com;

- Нажать кнопку «Добавить».

- Аналогичным образом добавьте все IP-адреса:

Дополнительный пример с одним IP-адресом rambler.ru: