| Отображение дочерних |

|---|

| Оглавление |

|---|

Настройка безопасной конфигурации компьютера для работы с ОС Astra Linux

| Информация |

|---|

| ||

|

|

Перед установкой ОС

- Если планируется использовать ОС в рекомендованном режиме очистки освобождающихся дисковых ресурсов, то исключить использование дисков SSD.

- При возможности - установить и настроить на компьютере аппаратно-программный модуль доверенной загрузки (АПМДЗ).

Установить "взломостойкий" пароль на BIOS компьютера.

Отключить в BIOS-е Intel SGX (в связи с обнаруженной уязвимостью в механизме).Информация title P.S. "Взломостойкий" пароль это пароль:

- Содержащий не менее 8 символов;

- Не содержащий в себе никаких осмысленных слов (ни в каких раскладках);

- Содержащий в себе буквы в различных регистрах, цифры и спецсимволы.

Обеспечить защиту от "незаметного" вскрытия корпуса и встраивания "имплантов" в соединительные Обеспечить защиту от "незаметного" вскрытия корпуса и встраивания "имплантов" в соединительные кабели периферийных устройств.

Для обеспечения защиты могут использоваться специальные корпуса, защитные крышки, пломбы, пломбировочные ленты, для усложнения скрытной установки "имплантов" рекомендуется использование ПК в форм-факторе ноутбук или моноблок.Исключить использование беспроводных периферийных устройств вода ввода (мыши, клавиатуры, тачпады и пр.).

Отключить по возможности беспроводные системы передачи данных (WiFi, Bluetooth).

При необходимости использования WiFi - по возможности использовать для защиты данных сети VPN.При наличии опций для процессоров Intel Execute Disable Bit (XD-Bit) и для процессоров AMD No Execute Bit (NX-Bit) включить их.

При наличии на серверах "не доверенных" систем контроля и управления типа ILO, RSA, iDRAC, ThinkServer EasyManage, AMT, iMana - их необходимо отключить, и использовать, при необходимости, альтернативные решения типа IP KVM.

Для Intel платформ необходимо устранить уязвимости Intel-SA-00086 в Intel Management Engine (если он интегрирован в процессор)

посредством установки обновления микропрограммы Intel Management Engine

(производитель оборудования должен обеспечить данную возможность - это либо обновления BIOS, либо ПО для интеграции обновлений).

Для частичных проверок используйте: Intel-SA-00086 Detection Tool.

Более подробно: https://www.intel.ru/content/www/ru/ru/support/articles/000025619/software.htmlУстранить известные уязвимости аппаратной платформы (процессоров, контроллеров, BIOS и пр.). Обычно выполняется обновлением BIOS и микропрограмм устройств или, до получения нейтрализующих обновлений, отключением опций, подверженных уязвимостям. См. эксплуатационную документацию на используемые компоненты аппаратной платформы. В процессе эксплуатации устранять уязвимости аппаратной платформы по мере их выявления.

- Использовать жесткие Использовать жёсткие диски, имеющие встроенную аппаратную защиту хранящихся данных от несанкционированного доступа, и включать эту аппаратную защиту.

При установке ОС

- Обязательно использовать при установке ОС защитное преобразование дисков,

и по возможности обеспечить невозможность физического доступа к жесткому диску, на котором установлена ОС Создать отдельные дисковые разделы

Информация //boot/home/tmp/var/tmpСоздать отдельные дисковые разделы в соответствии с рекомендациями:

Рекомендуется использовать файловую систему ext4.Раздел Рекомендации по установке/настройке Рекомендованная файловая система Рекомендованные опции монтирования 1 / С защитным преобразованием (при условии, что каталог /boot размещён в отдельном дисковом разделе).

Можно использовать файловую систему etx2, ext3, ext4.ext4 defaults 2 /boot Без защитного преобразования данных.

Нельзя размещать этот раздел в LVM!!!

/bootПри установке ОС с размещением каталога /boot в отдельном дисковом разделе (в том числе - при установке с использованием LVM) рекомендуется выделить под этот раздел

Рекомендуется использовать файловую системуне менее 512МБ. ext2, ext3, ext4 defaults 3 /home С защитным преобразованием.

.ext4

Рекомендуется монтировать с опциями noexec

.noexec,nodev,nosuid

Рекомендуется использовать файловую систему ext4.4 /tmp С защитным преобразованием.

Рекомендуется монтировать с опциями

.При размере раздела /tmp менее 250МБ весьма вероятно возникновение ошибок при работе с графикой или с большими объёмами данных. ext4 noexec,nodev,nosuid

/tmp5 /var

Рекомендуется использовать файловую систему ext4.С защитным преобразованием.

Рекомендуется монтировать с опциями

.Монтирование возможно с опциями noexec,nodev,nosuid

swap Предупреждение По возможности не использовать. Если необходимо использовать - то использовать с включенным защитным преобразованием и с включенным гарантированным удалением.

Разделы /home /tmp /var/tmp рекомендуется монтировать с опциями noexec,nodev,nosuidИнформация Для всех перечисленных дисковых разделов рекомендуется использовать файловую систему ext4.

При выборе размера дисковых размеров следует помнить, что при размере раздела /tmp менее 250МБ весьма вероятно возникновение ошибок при работе с графикой или с большими объёмами данных.«В качестве файловых систем на носителях информации компьютеров с ОС (в том числе съемных машинных носителях информации) должны использоваться только файловые системы Ext2/Ext3/Ext4, поддерживающие расширенные (в т.ч. мандатные) атрибуты пользователей и обеспечивающие гарантированное уничтожение (стирание) информации»

«Руководство по КСЗ, Часть 1» РУСБ.10015-01 97 01-1, 2020г., п. 17.3.1 «Условия применения Оѻ ОС СН Смоленск 1.6 для предотвращения возможных атак извне установленные сетевые сервисы по умолчанию НЕ ЗАПУСКАЮТСЯ АВТОМАТИЧЕСКИ.

Это сервисы:apache2.service

bind9.service

exim4 dovecot.service

ejabberd.service

nfs-client.target

ntp

nfs-server.service

nmbd.service

smbd.service

snmpd.service

pppd-dns.service

ssh.service

vsftpd.service

winbind.service

bluetooth.service

openvpn.service

sssd.service

- Включить режим замкнутой программной среды;

- Запретить установку бита исполнения;

- Использовать по умолчанию ядро Hardened;

- Запретить вывод меню загрузчика;

- Включить очистку разделов страничного обмена (помнить, что очистка освобождаемых ресурсов как правило не работает на SSD-дисках);

- Включить очистку освобождаемых областей для EXT-разделов (помнить, что очистка освобождаемых ресурсов как правило не работает на SSD-дисках);

- Включить блокировку консоли;

- Включить блокировку интерпретаторов;

- Включить межсетевой экран ufw;

- Включить системные ограничения ulimits; Отключить возможность трассировки ptrace;

- Установить "взломостойкий" пароль на загрузчик Grub (устанавливается по умолчанию при установке ОС). Инструкция по смене пароля загрузчика.

, однако использовать их следует с осторожностью:

- включение опции noexec при установке ОС приведёт к невозможности установки, при необходимости эту опцию можно включить после установки;

- использование опции noexec после установки может привести к неработоспособности части ПО (в частности, будет нарушена работа установщика пакетов dpkg);

ext4 defaults

по возможности noexec,nodev,nosuid6 /var/tmp С защитным преобразованием.

В отличие от каталога /var подкаталог /var/tmp рекомендуется монтировать с опциямиnoexec,nodev,nosuid.ext4 noexec,nodev,nosuid 7 swap Предупреждение По возможности не использовать. См. Область подкачки (swap): особенности применения и обеспечения безопасности

Если необходимо использовать - то использовать с включенным защитным преобразованием и с включенным гарантированным удалением.swap Информация Для всех перечисленных дисковых разделов (кроме раздела /boot) рекомендуется использовать журналируемую файловую систему ext4.

При выборе размера дисковых размеров следует помнить, что при размере раздела /tmp менее 250МБ весьма вероятно возникновение ошибок при работе с графикой или с большими объёмами данных.«В качестве файловых систем на носителях информации компьютеров с ОС (в том числе съемных машинных носителях информации) должны использоваться только файловые системы Ext2/Ext3/Ext4, поддерживающие расширенные (в т.ч. мандатные) атрибуты пользователей и обеспечивающие гарантированное уничтожение (стирание) информации»

«Руководство по КСЗ, Часть 1» РУСБ.10015-01 97 01-1, 2020г., п. 17.3.1 «Условия применения ОС»Разделы /home /tmp /var/tmp рекомендуется монтировать с опциями

noexec,nodev,nosuidВ ОС Astra Linux Special Edition РУСБ.10015-01 (очередное обновление 1.6) для предотвращения возможных атак извне установленные сетевые сервисы по умолчанию НЕ ЗАПУСКАЮТСЯ АВТОМАТИЧЕСКИ.

Это сервисы:apache2.service

bind9.service

exim4 dovecot.service

ejabberd.service

nfs-client.target

ntp

nfs-server.service

nmbd.service

smbd.service

snmpd.service

pppd-dns.service

ssh.service

vsftpd.service

winbind.service

bluetooth.service

openvpn.service

sssd.service

firewalld.service

Настройка параметров (в т.ч. параметров безопасности и параметров автоматического запуска) этих сетевых сервисов до их запуска входит в состав работ по настройке системы после установки.

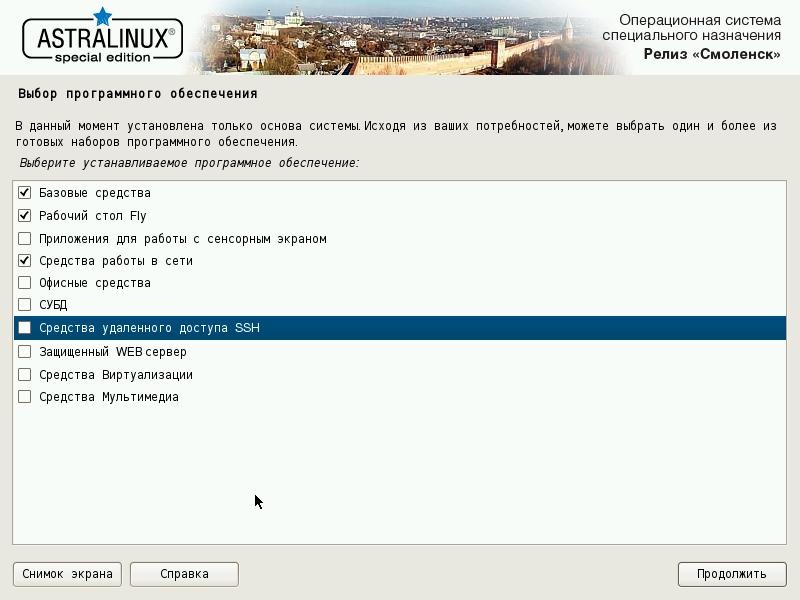

При установке ОС отдельно обрабатывается установка сервиса SSH: после установки ОС сервис SSH, в отличие от указанных выше сервисов, запускается автоматически. Это исключение сделано для того, чтобы обеспечить возможность удаленного администрирования компьютера для дальнейших настроек после установки.

- В разделе установщика "Дополнительные настройки ОС" включить следующие настройки:

- Включить режим замкнутой программной среды;

- Запретить установку бита исполнения;

- Использовать по умолчанию ядро hardened. При невозможности использования ядра hardened использовать модуль lkrg ядра generic (см. Инструменты командной строки astra-safepolicy)

- Запретить вывод меню загрузчика;

- Включить очистку разделов страничного обмена (помнить, что очистка освобождаемых ресурсов как правило не работает на SSD-дисках);

- Включить очистку освобождаемых областей для EXT-разделов (помнить, что очистка освобождаемых ресурсов как правило не работает на SSD-дисках);

- Включить блокировку консоли;

- Включить блокировку интерпретаторов;

- Включить межсетевой экран ufw;

- Включить системные ограничения ulimits;

- Отключить возможность трассировки ptrace;

- Установить "взломостойкий" пароль на загрузчик Grub (устанавливается по умолчанию при установке ОС). См. Изменение параметров загрузчика Grub2

firewalld.service

Настройка параметров (в т.ч. параметров безопасности и параметров автоматического запуска) этих сетевых сервисов до их запуска входит в состав работ по настройке системы после установки.

При этом отдельно обрабатывается установка сервиса SSH при установке ОС:

если при установке ОС выбрать «Средства удалённого доступа SSH», сервис SSH после установки БУДЕТ запускаться автоматически.

Это сделано для того, чтобы обеспечить администратору возможность удалённого доступа к компьютеру для дальнейших настроек после завершения установки.

После установки ОС

Установить единственным устройством для загрузки ОС жесткий диск, на который была произведена установка ОС.

Использовать загрузку ядра HARDENED, и убрать из меню все другие варианты загрузки, включая режимы восстановления. См. Изменение параметров загрузчика Grub2

Удалить модули ядра, ответственные за работу с Intel Management Engine (MEI). Удаление модулей ядра, работающих с Intel Management Engine (Intel ME).

Установить последнее доступное оперативное обновление безопасности. Если после выхода обновления были выпущены методические указания - выполнить их после установки обновления безопасности.

- При использовании архитектур, отличных от Intel, установить пароль на загрузчик согласно документации.

- Настроить монтирование раздела

/bootс опциямиro(перед обновлением ядра перемонтировать вrw). - Включить режим загрузки secureboot на своих ключах (создать usb-flash носитель с помощью astra-secureboot, и, далее, ключи импортировать в BIOS) в соответствии с инструкцией Загрузка Astra Linux в SecureBoot режиме

- По возможности - не использовать

После установки ОС

- Установить единственным устройством для загрузки ОС жесткий диск, на который была произведена установка ОС.

Установить последнее доступное обновление безопасности. Если после выхода обновления были выпущены методические указания - выполнить их после установки обновления безопасности.

При использовании архитектур, отличных от Intel, установить пароль на загрузчик согласно документации.- Включить режим загрузки secureboot на своих ключах (создать usb-flash носитель с помощью astra-secureboot, и, далее, ключи импортировать в BIOS) в соответствии с инструкцией

- По возможности - не использовать разделы и/или файлы подкачки. При необходимости их использования включать защитное преобразование данных и гарантированное удаление данных.

При возможности не использовать спящие режимы энергосбережения (т.н. сон, sleep, suspend-to-disk, hibernation, гибридный сон и пр.).

При возможности Из соображений безопасности рекомендуется не использовать хранитель хранитель экрана , и обязать пользователей завершать открытую сессию при необходимости покинуть рабочее место.

- На доменных компьютерах по компьютерах, введенных в домен, при наличии возможности ограничить вход локальных пользователей:

, для чего в файле /etc/parsec/parsec.conf , выбрав выбрать параметр login_local no для полного запрета входа локальных пользователей.

Использовать загрузку ядра HARDENED, и убрать из меню все другие варианты загрузки, включая режимы восстановления.

Удалить модули ядра, ответственные за работу с Intel Management Engine (MEI). Инструкция по ссылке.

Настроить монтирование раздела

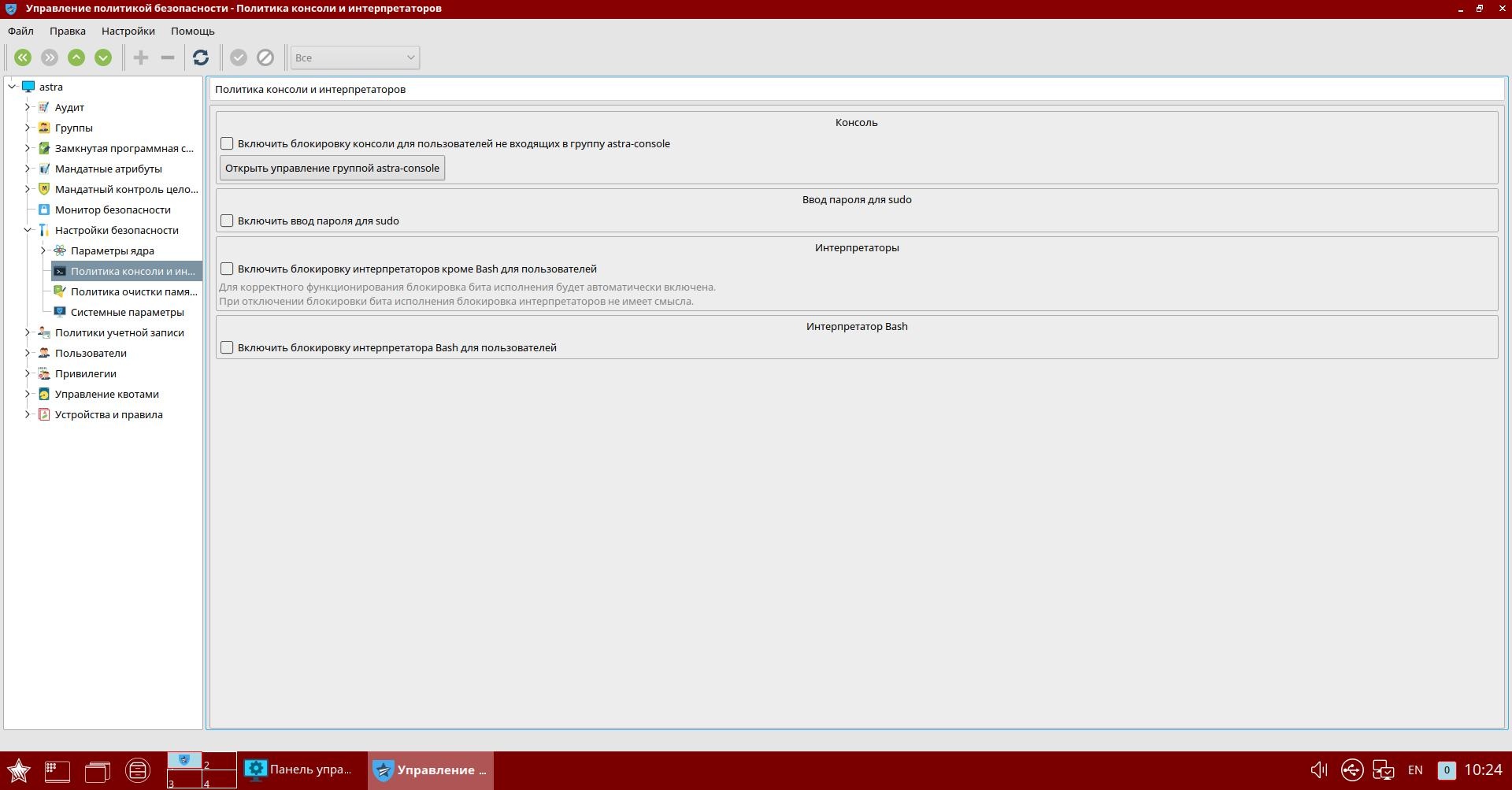

/boot с опциями ro (перед обновлением ядра перемонтировать в rw ).С помощью графического инструмента fly-admin-smc:

| Информация |

|---|

| "Пуск" - "Панель управления" - "Безопасность" - "Политика безопасности" - "Настройки безопасности" - "Политика консоли и интерпретаторов" |

Включить блокировку консоли для пользователей, не входящих в группу astra-console;

Включить ввод пароля для sudo;

Включить блокировку интерпретаторов кроме bash для пользователей;

Включить блокировку интерпретатора bash для пользователей;

| Информация |

|---|

| После изменения состояния переключателей не забудьте сохранить изменения. |

| Информация |

|---|

| После включения блокировки консоли для предоставления доступа к консоли отдельным пользователям необходимо добавить их в группу astra-console. |

Изменение политик без использования графического интерфейса

| Информация | ||||||||||||||||||

|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|

| ||||||||||||||||||

Блокировка консоли:

Включение запроса пароля sudo:

Блокировка интерпретаторов кроме bash:

Блокировка интерпретатора bash:

Блокировка интерпретатора bash:

|

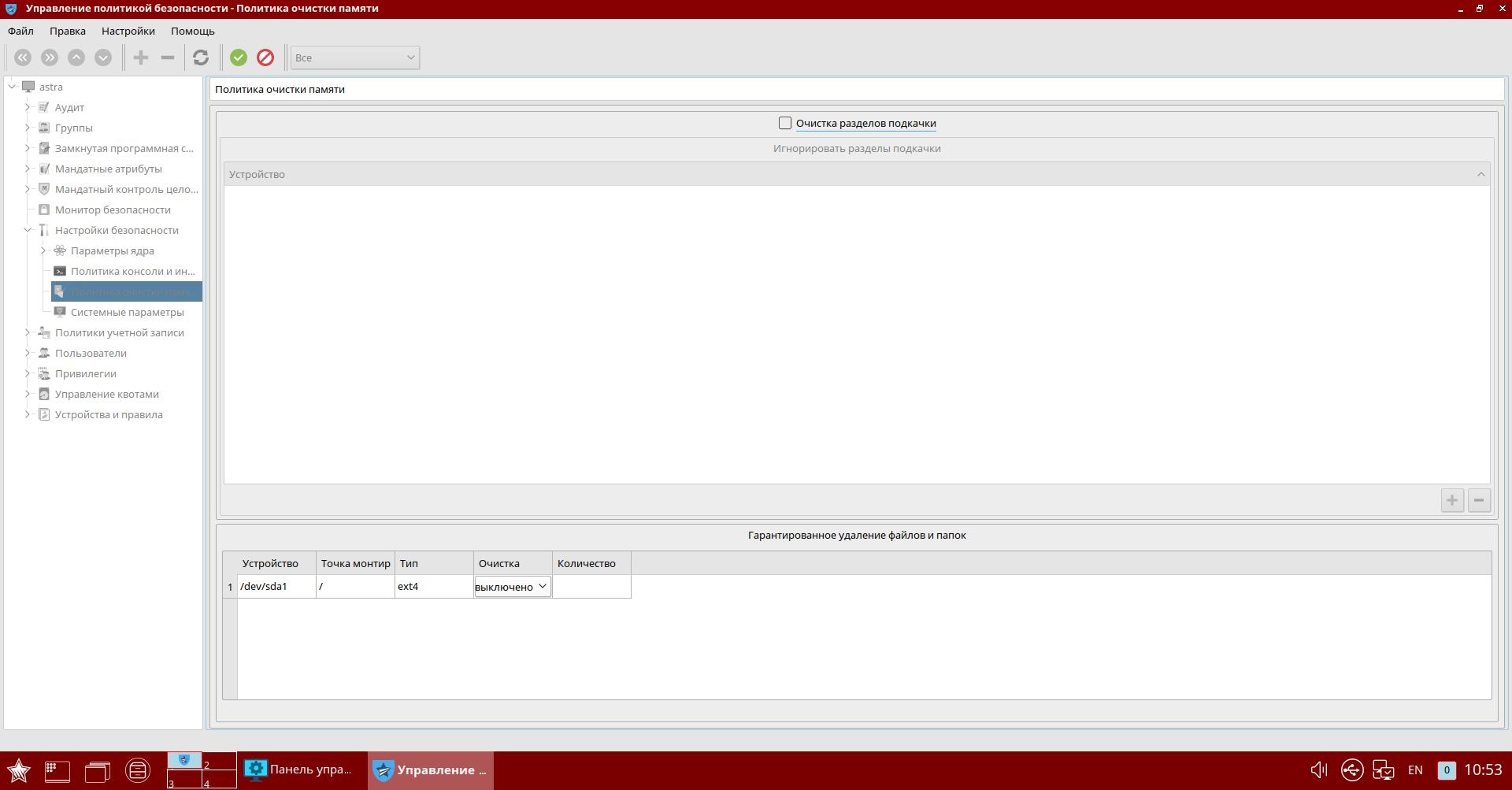

Политика очистки памяти

Политика очистки памяти

| Предупреждение |

|---|

Система очистки накопителей Astra Linux SE гарантирует невозможность восстановления файловых данных при доступе к накопителю с помощью штатных средств операционной системы. Однако, при включённом журнале файловой системы может быть получен несанкционированный доступ к именам удалённых конфиденциальных файловых объектов (файлов и каталогов), а при наличии физического доступа к накопителю, дающего возможность использования нештатных средств (использование сервисных режимов работы накопителя, вскрытие корпуса, прямое чтение чипов памяти и пр.) недоступность удалённых файловых данных не гарантируется. В связи с этим рекомендуется отключать журналы файловой системы, использовать защитное преобразование файловых данных, а также физически уничтожать любые выводимые из эксплуатации накопители |

| Предупреждение |

Политики очистки памяти могут не работать на накопителях SSD. Подробности про работу SSD см. в статье Твердотельные накопители (SSD): особенности применения а также Отключение журналирования в файловой системе ext4 |

С помощью графического инструмента fly-admin-smc

| Информация |

|---|

| "Пуск" - "Панель управления" - "Безопасность" - "Политика безопасности" - "Настройки безопасности" - "Политики очистки памяти" |

- Включить очистку разделов подкачки;

- Включить гарантированное удаление файлов и папок;

Без использования графического интерфейса

| Информация | ||||

|---|---|---|---|---|

| ||||

Очистка разделов подкачки:

Гарантированное удаление файлов:

|

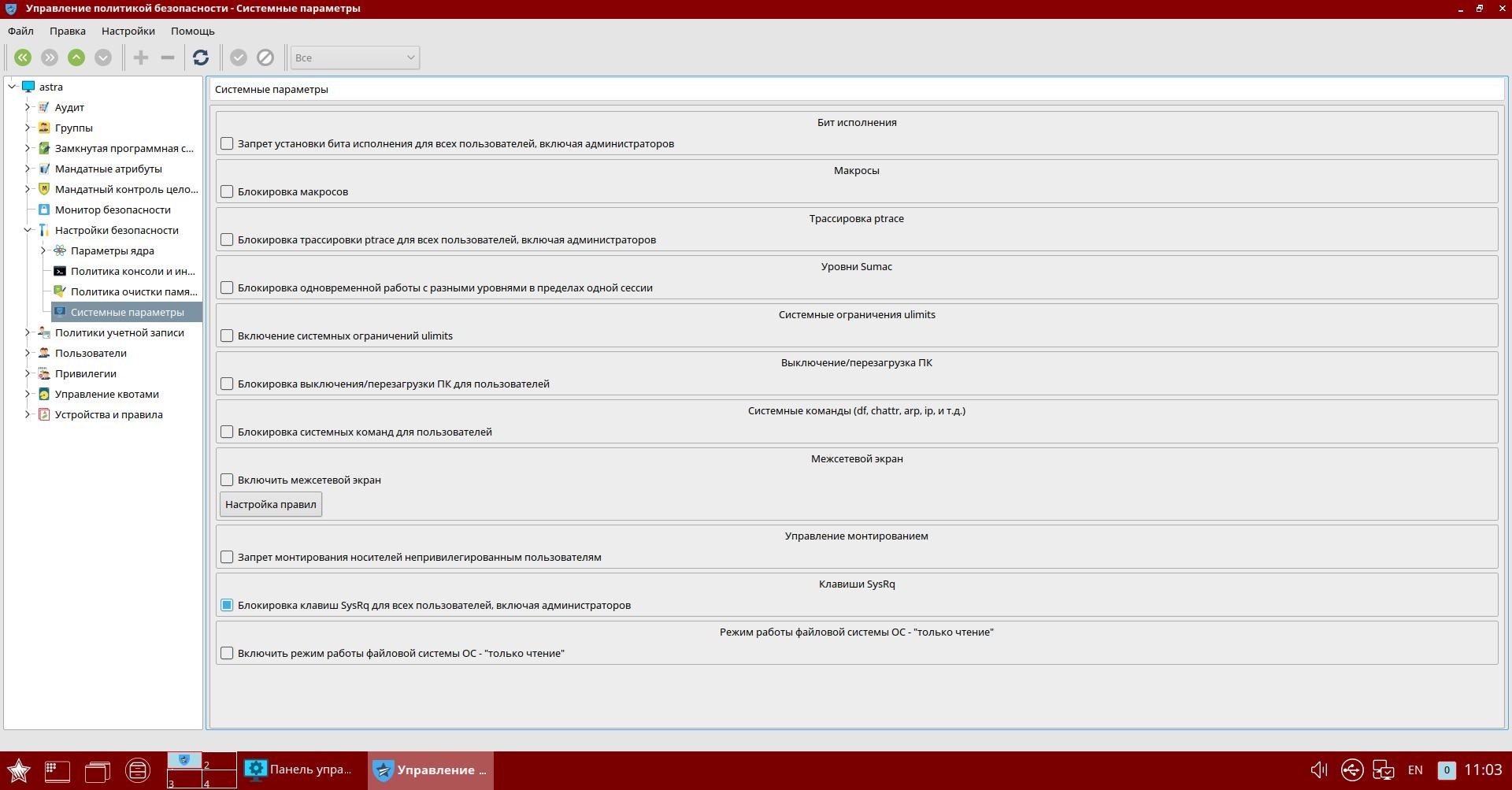

Системные параметры

С помощью графического инструмента fly-admin-smc

| Информация |

|---|

| "Пуск" - "Панель управления" - "Безопасность" - "Политика безопасности" - "Настройки безопасности" - "Системные параметры" |

Включить запрет установки бита исполнения;

Включить блокировку макросов;

- Включить блокировку трассировки ptrace;

- Включить блокировку одновременной работы с разными уровнями конфиденциальности в пределах одной сессии;

- Включить системные ограничения ulimits;

- Включить блокировку выключения/перезагрузки ПК для пользователей;

- Включить блокировку системных команд для пользователей;

- Включить межсетевой экран;

- Включить запрет монтирования носителей непривилегированными пользователями;

- Включить блокировку клавиш SysRq для всех пользователей, включая администраторов;

По возможности включить режим работы файловой системы ОС - "только чтение"

Предупреждение При включении данного режима дисковый раздел, в котором находится корневая файловая система будет перемонтирован в специальном режиме временной файловой системы, при котором вносимые в файлы изменения будут сохраняться только до перезагрузки. Данный режим позволяет защитить от изменений системные файлы, однако файлы, в которых должны сохраняться постоянные изменения (например, домашние каталоги пользователей) должны находиться в другом дисковом разделе.

Без использования графического интерфейса

| Информация | ||||||||||||||||||||||

|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|

| ||||||||||||||||||||||

Запрет установки бита исполнения

Блокировка макросов:

Включить блокировку трассировки ptrace:

Блокировка одновременной работы с разными уровнями конфиденциальности в пределах одной сессии:

Системные ограничения ulimits:

Блокировка выключения/перезагрузки ПК для пользователей:

Блокировка системных команд для пользователей:

Включение межсетевого экрана:

Запрет монтирования носителей непривилегированными пользователями:

Блокировку клавиш SysRq для всех пользователей, включая администраторов:

Режим работы файловой системы ОС - "только чтение"

|

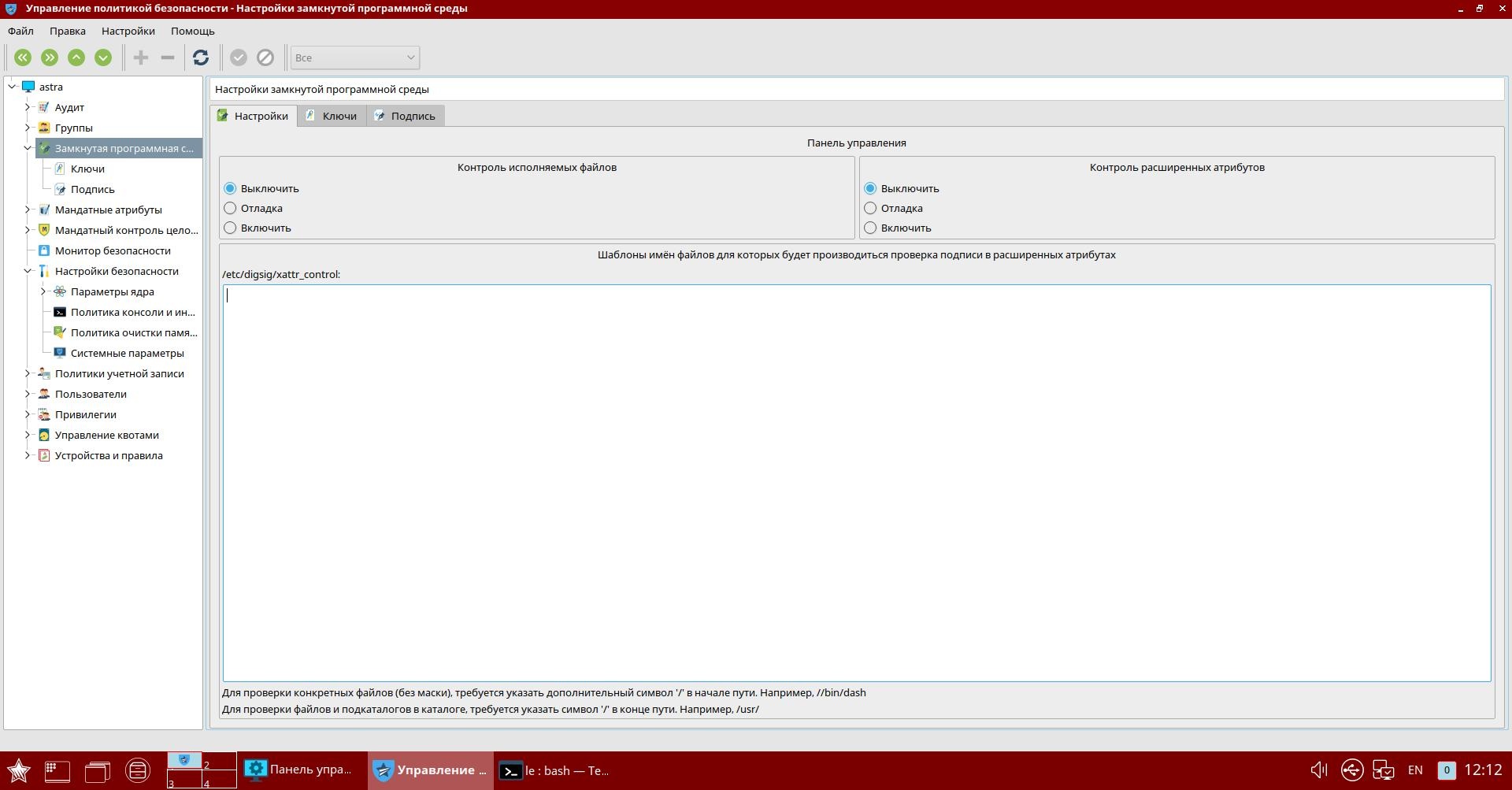

Режим замкнутой программной среды

С помощью графического инструмента fly-admin-smc:

| Информация |

|---|

| "Пуск" - "Панель управления" - "Безопасность" - "Политика безопасности" - "Настройки безопасности" - "Замкнутая программная среда" |

Включить контроль цифровой подписи в исполняемых файлах (ELF-файлах) и в xattr всех файлов (Режим Замкнутой Программной Среды) (см. РУК КСЗ п.16.1).

Для этого:Создать ключи;

Подписать цифровой подписью в xattr все файлы, относящиеся к СПО и не имеющие цифровой подписи производителя;

При этом рекомендуется подписывать только каталоги, содержащие неизменяемые (между обновлениями) файлы.

Обычно такие файлы находятся в подкаталогах каталога /opt/.

Без использования графического интерфейса

| Информация | ||||||

|---|---|---|---|---|---|---|

| ||||||

Установить в файле /etc/digsig/digsig_initramfs.conf (подробности см. в соответствующем "Руководстве по КСЗ"):: Для ОС Astra Linux Special Edition РУСБ.10015-01 (очередное обновление Для ОС СН Смоленск 1.6) (см. РУК КСЗ п.16.1):

после чего выполнить команду:

и перезагрузить ПК |

| Информация |

|---|

Примечание: |

Режим системного киоска

Включить, при наличии возможности, режим киоска для каждого пользователя (РУК КСЗ п.16.2.1). Киоск можно настроить с помощью графического инструмента fly-admin-kiosk:

Информация "Пуск" - "Панель управления" - "Безопасность" - "Системный киоск"

Подробнее см. Системный Киоск-2: пакет parsec-kiosk2 (ограничения пользователя).

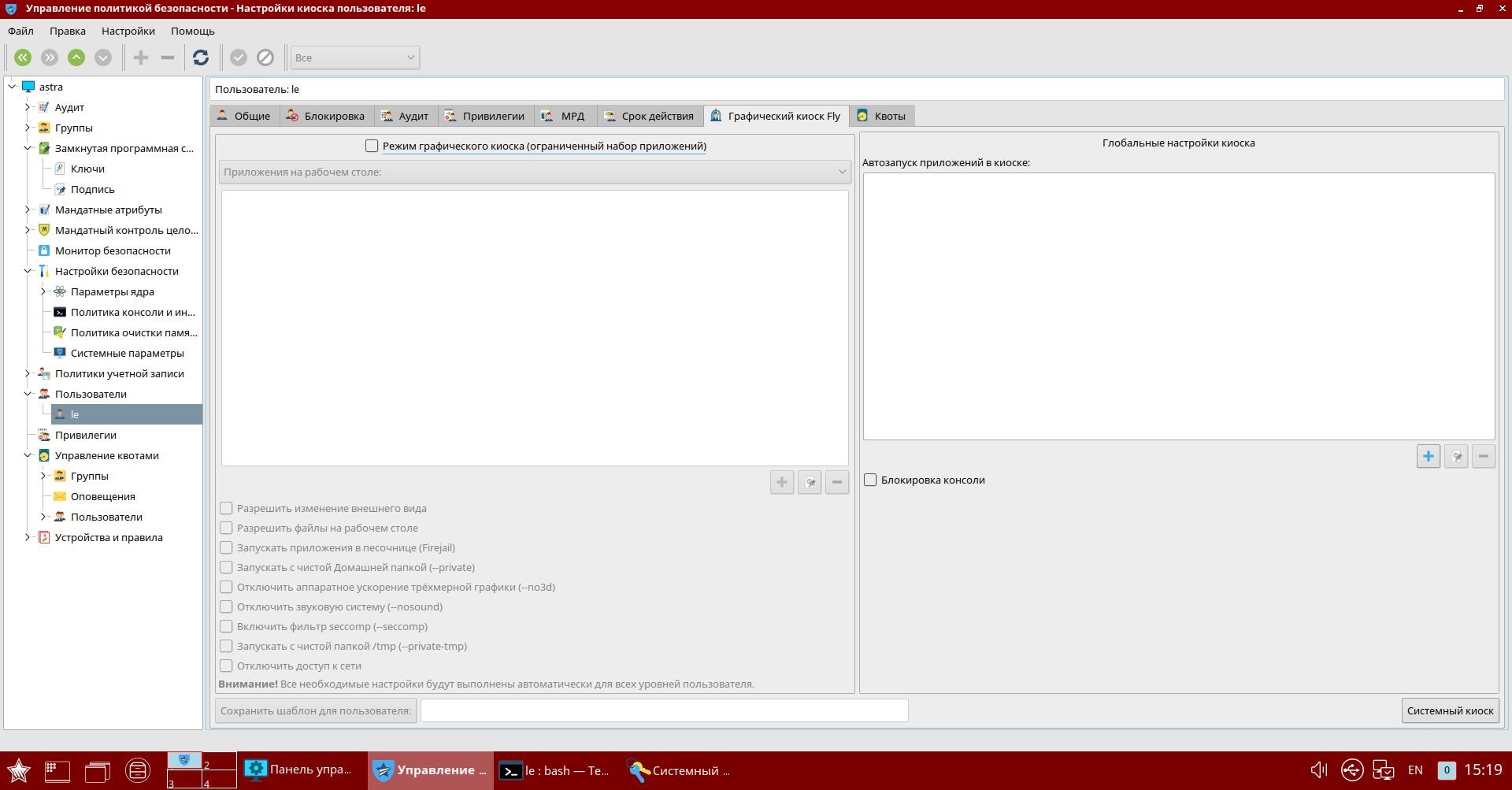

Режим графического киоска

Включить, при наличии возможности, режим графического киоска (ограниченный набор приложений) для каждого пользователя. Режим графического киоска можно настроить с помощью графического инструмента fly-admin-smc (см. РУК КСЗ п.16.2.2):

Информация "Пуск" - "Панель управления" - "Безопасность" - "Политика безопасности" - "Настройки безопасности" - "Пользователи"

Выбрать пользователя

Закладка "Графический киоск Fly"

При этом:Для пользователей

Установить ограничения на изменение внешнего вида и/или размещение файлов на рабочем столе;

Назначить допустимые придожения;

- Для допустимых приложений, по необходимости, назначить режим "Запускать приожения в песочнице (Firejail)";

- Для приложений, запускаемых в "песочнице" назначить дополнительные ограничения:

- Запускать с чистой домашней папкой;

- Отключить аппаратное ускорение трёхмерной графики;

- Отключить звуковую систему;

- Включить фильтр seccomp;

- Запускать с чистой папкой /tmp;

- Отключить доступ к сети;

- Для приложений, запускаемых в "песочнице" назначить дополнительные ограничения:

- Для допустимых приложений, по необходимости, назначить режим "Запускать приожения в песочнице (Firejail)";

Прочие системные ограничения

- Убедиться, что

pam_tallyнастроен на блокировку учетных записей при попытках подбора паролей (настроено по умолчанию при установке ОС). Настроить дисковые квоты в ОС, для этого настроить /etc/fstab, и использовать для установки дисковых квот команду

Command sudo edquota

Проверить наличие работающих сервисов, отключить все неиспользуемые сервисы (в т.ч. сетевые), запускающиеся при старте ОС:

Информация В ОС СН Смоленск Astra Linux Special Edition РУСБ.10015-01 (очередное обновление 1.6) командой systemdgenieили

В ОС СН Смоленск Astra Linux Special Edition РУСБ.10015-01 (очередное обновление 1.5) командамиchkconfigиfly-admin-runlevel

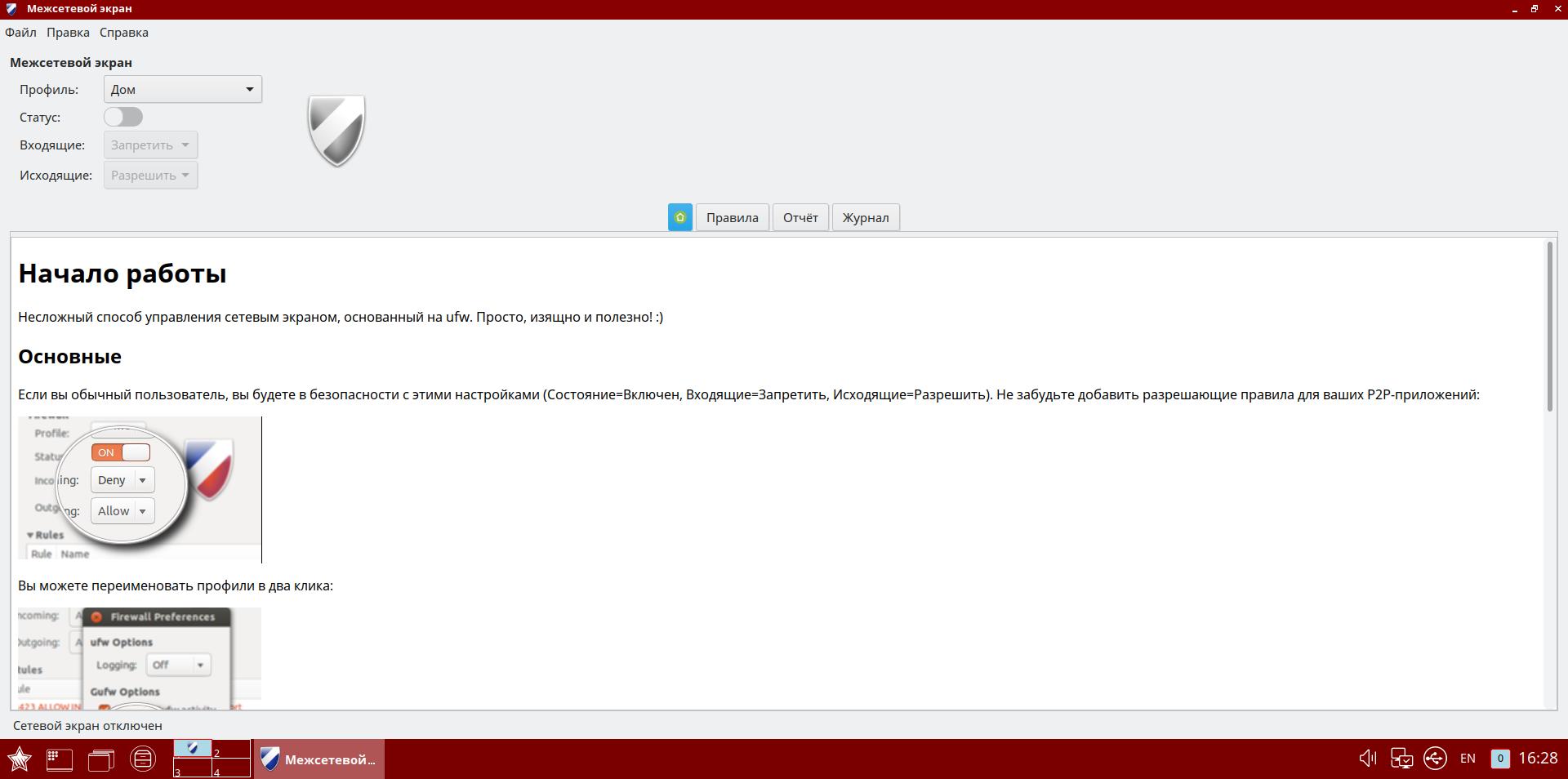

Настройка межсетевого экрана

Включить и настроить межсетевой экран ufw и iptables в минимально необходимой конфигурации, необходимой для работы: по умолчанию все запрещено, кроме необходимых исключений

Информация В ОС СН Смоленск Astra Linux Special Edition РУСБ.10015-01 (очередное обновление 1.6) командами

iptablesufwgufw

Для выполнения этой настройки можно использовать графический инструмент gufw:

Информация "Пуск" - "Панель управления" - Прочее" - "Настройка межсетевого экрана"

Параметры ядра

Настроить параметры ядра в /etc/sysctl.conf (можно использовать используя графический инструмент fly-admin-smc или добавить соответствующие строки в файл в каталоге /etc/sysctl.d/ с любым именем и расширением .conf:

Информация fs.suid_dumpable=0

kernel.randomize_va_space=2

kernel.sysrq=0

net.ipv4.ip_forward=0

net.ipv4.conf.all.send_redirects=0

net.ipv4.conf.default.send_redirects=0после внесения изменений перезагрузить компьютер, и убедиться, что все параметры сохранены правильно.

Сделать проверку можно командой:Command sudo sysctl -a | more

Работа с конфиденциальной информацией

Установить "взломостойкие" пароли на все учетные записи в ОС

Информация title P.S. "взломостойкий" пароль это пароль

- Содержащий не менее 8 символов;

- Не содержащий в себе никаких осмысленных слов (ни в каких раскладках);

- Содержащий в себе буквы в различных регистрах, цифры и спецсимволы.

- Работу с конфиденциальной информацией под "уровнями конфиденциальности" нужно проводить, используя защитное преобразование файлов

(возможность встроена в Файловый менеджер fly-fm). При возможности, использовать защитное преобразование домашних каталогов пользователей с помощью допустимых средств, или использовать хранение информации на сетевых дисках или на защищенных от несанкционированного доступа сменных носителях. - Работу с конфиденциальной информацией в сети необходимо производить, используя защитное преобразование пакетов с помощью создания доверенной VPN сети

(средства встроены в ОС). - Работу с конфиденциальной информацией при обмене электронной почтой необходимо производить, используя защитные GPG-преобразования писем с помощью плагина для Thunderbird Enigmail

(средства встроены в ОС). По возможности, запретить пользователям подключение сменных носителей, к которым может быть осуществлён любой несанкционированный доступ:

В Смоленск Astra Linux Special Edition РУСБ.10015-01 (очередное обновление 1.6) такой доступ запрещен по умолчанию.

В Смоленск .

В Astra Linux Special Edition РУСБ.10015-01 (очередное обновление 1.5) см. информацию по обновлению безопасности БЮЛЛЕТЕНЬ № 27082018SE15- Настроить систему аудита на сохранение логов на удаленной машине.

Если возможно, использовать систему централизованного протоколирования.

см. Руководство администратора, п. 15 Для запуска WEB-браузеров всегда использовать дополнительный уровни изоляции FireJail.

изоляции (см. Система изоляции пользовательских приложений FireJail);- Для запуска сторонних приложений по возможности использовать дополнительные уровни изоляции:

- Виртуализация QEMU/KVM в Astra Linux

- Docker в Astra Linux Special Edition РУСБ.10015-01 очередное обновление 1.7

- Система контейнерной изоляции уровня ОС LXC

- Система изоляции пользовательских приложений FireJail

Мандатный контроль целостности и защита файловой системы

В ОС ОН Смоленск Astra Linux Special Edition РУСБ.10015-01 (очередное обновление 1.6) с установленным обновлением безопасности № 20190912SE16 подсистема мандатного контроля целостности включена по умолчанию, защита файловой системы ("МКЦ на ФС") по умолчанию отключена.

В более ранних системах следует убедиться, что мандатный контроль целостности включен (МКЦ > 0) на всеx основных файлах и каталогах в корневой файловой системе (актуально для ОС СН Смоленск 1.6 и ОС СН Смоленск 1.5 с обновлениями позже 27-10-2017Astra Linux Special Edition РУСБ.10015-01 (очередное обновление 1.6) и ОС Astra Linux Special Edition РУСБ.10015-01 (очередное обновление 1.5)), для чего использовать графический инструмент fly-admin-smc:Информация "Пуск" - "Панель управления" - "Безопасность" - "Политика безопасности" - "Мандатный контроль целостности" -> «целостность файловой системы» -> установить «высокий 63», или в консоли set-fs-ilev. Включить защиту файловой системы ("установить МКЦ на ФС"):

Информация "Пуск" - "Панель управления" - "Безопасность" - "Политика безопасности" - "Мандатный контроль целостности" -> «Защита файловой системы» Предупреждение Включение защиты рекомендуется проводить после завершения всех настроек безопасности, так как дальнейшее администрирование системы будет возможно только под высоким уровнем целостности, и после снятия защиты с файловой системы командой unset-fs-ilev Информация Установка МКЦ на ОС СН Смоленск Astra Linux Special Edition РУСБ.10015-01 (очередное обновление 1.5) обновление безопасности 27-10-2017: см. Мандатный № 27102017SE15: см. Оперативные обновления для Astra Linux Special Edition РУСБ.10015-01 (очередное обновление 1.5) и Мандатный контроль целостности