| Оглавление |

|---|

| Информация |

|---|

Дополнительная информация по работе XCA содержится в |

...

...

...

Подготовка

Установить на сервере инструмент командной строки XCA:

| Информация |

|---|

apt install xca |

...

| Информация |

|---|

Пуск => "Утилиты" => "Цифровые сертификаты XCA" |

...

| Информация |

|---|

«Файл» => «Новая база данных» Выбрать место хранения базы=> Задать имя базы => «Сохранить» => При необходимости задать пароль для доступа к базе данных. |

Создание корневого сертификата

В инструменте XCA

...

- Выбрать «Новый сертификат»;

...

- Выбрать «Создать новый ключ»:

- В поле «Имя ключа» указать имя ключа, например rootKey

- Нажать «Создать»

- Задать в соответствующих полях «Внутреннее имя», например«rootCA» и «commonName», например так же «rootCA»

...

- Выбрать «Тип» «Центр Сертификации»

- Определить срок действия сертификата: «Временной диапазон» => 10

| Информация | ||

|---|---|---|

| ||

|

| Предупреждение |

|---|

| Для обеспечения возможности восстановления работы в случае нештатных ситуаций необходимо: После установки первого контроллера домена FreeIPA сохранить резервную копию каталога /etc/ssl/freeipa с корневым сертификатом созданного удостоверяющего центра. Кроме того, должно быть обеспечено сохранение резервных копий баз данных XCA. См., например, Архивирование и восстановление файлов с сохранением мандатных атрибутов. |

Исходные данные

- FreeIPA установлена без использования службы сертификатов DogTag;

- Имя домена: IPADOMAIN.RU;

- Имя основного сервера: SERVER.IPADOMAIN.RU;

- Имя сервера-реплики: REPLICA.IPADOMAIN.RU.

В качестве центра сертификации может использоваться любой компьютер, не обязательно находящийся в домене. Описанная процедура позволяет получить сертификаты, максимально близкие к сертификатам, которые выпускаются при использовании центра сертификации DogTag.

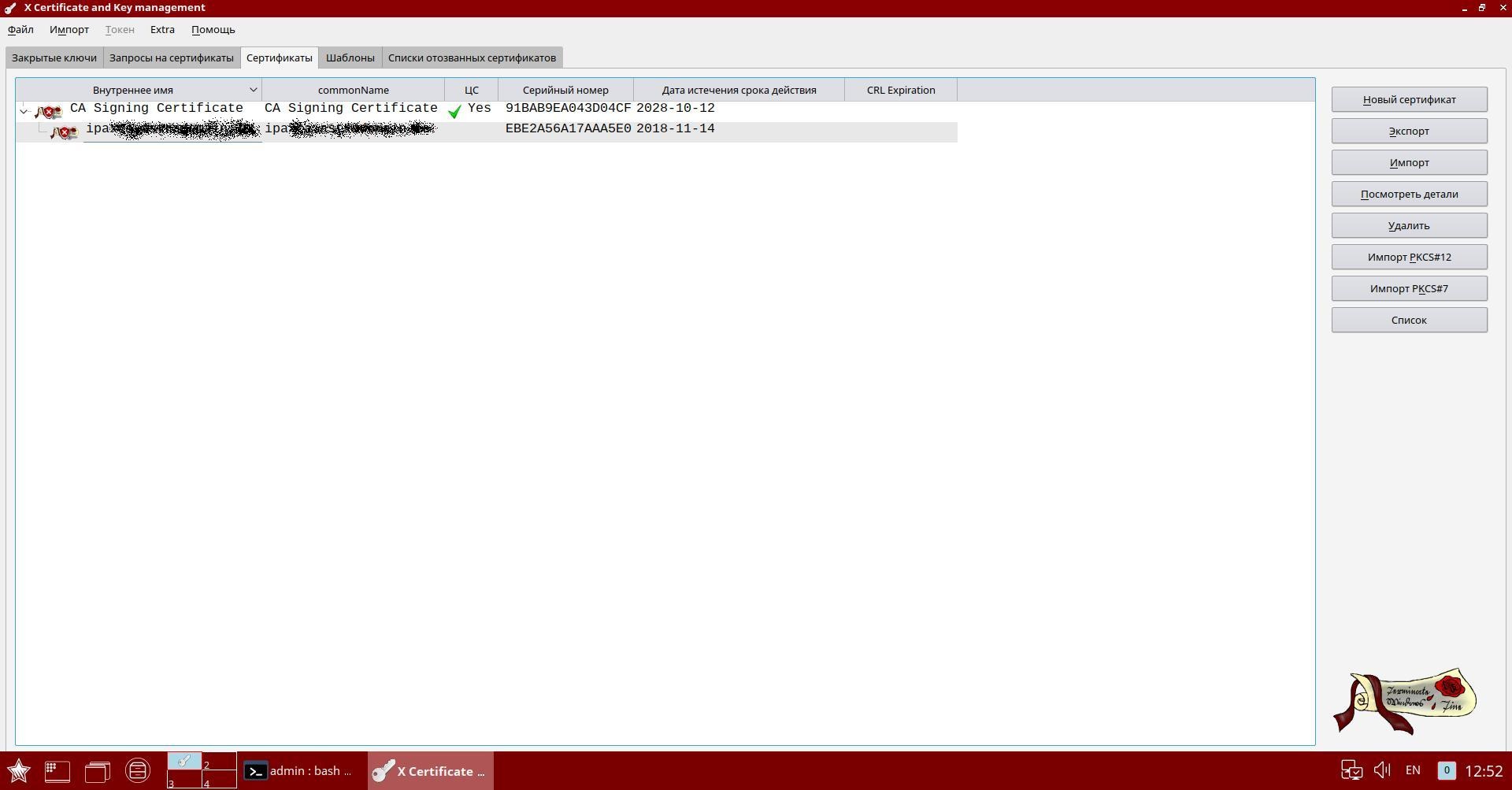

Предполагается, что центр сертификации XCA установлен и настроен. Порядок установки и настройки см. в статье XCA: графический инструмент для работы с сертификатами и ключевыми носителями

...

...

...

...

...

...

...

...

...

...

...

...

...

...

...

...

...

...

...

...