| Оглавление |

|---|

Создание контейнера

...

В носителе HDIMAGE

Для создания контейнера в носителе HDIMAGE следует воспользоваться командой:

...

| Примечание | ||

|---|---|---|

Если локального носителя не существует, то его можно создать командой:

HDIMAGE размещается на /var/opt/cprocsp/keys/<имя пользователя>/ |

В носителе токена

...

Для создания контейнера в носитель токена следует воспользоваться командой:

| Command | |

|---|---|

| /opt/cprocsp/bin/amd64/csptest -keyset -newkeyset -cont '\\.\Aktiv Rutoken ECP 00 00\имя_контейнера' | |

| Информация | |

| title | Примечание|

Название токена может отличаться. Для идентификации воспользуйтесь командой: csptest -card -enum -v -v |

В носителе usb flash drive:

| Command |

|---|

| /opt/cprocsp/bin/amd64/csptest -keyset -newkeyset -cont '\\.\FLASH\имя_контейнера' |

...

Через графическую оболочку

В 5-ой версии КриптоПРО CSP v.5.0, для создания контейнера, имя носителя можно не указывать, а выбрать в интерактивном gtk-диалоге:

...

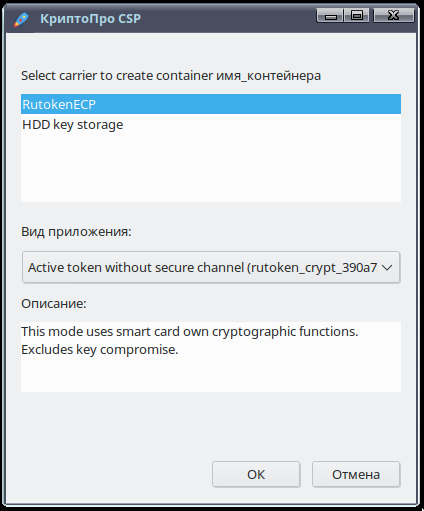

Для неизвлекаемого контейнера, в GTK-окне следует выбрать "Вид приложения" → "Active token without secure channel" :

...

Создание запроса на получение сертификата для созданного контейнера ключей

...

Для создания запроса на получение сертификата для контейнера '\имя_контейнера' , воспользуемся командой:

...

| Примечание |

|---|

В параметре -dn указываются данные, которые будут хранится в поле Subject сертификата. В параметре -hashalg указывается алгоритм хэширования. В случае примера использовался OID 1.2.643.7.1.1.2.2 - ГОСТ Р 34.11-12 с длиной 256 -nokeygen - использовать существующие ключи из указанного контейнера; -both* - создать/использовать оба типа ключей; -ku* - использовать контейнер пользователя (CURRENT_USER); Более подробная информация про опции утилиты cryptcp: Инструкция_cryptcp.pdf

|

Созданный запрос будет сохранен в файле cert.req. Эти данные нужны для получения сертификата в удостоверяющем центре.

Для примера можно воспользоваться тестовым удостоверяющим центром КриптоПро. Нам нужен пункт " Отправить готовый запрос PKCS#10 или PKCS#7 в кодировке Base64 ". На следующей странице в поле «Сохраненный запрос» вставляем содержимое файла cert.req и нажимаем кнопку «Выдать».

...

Для установки полученного личного сертификата от тестового УЦ, следует воспользоваться командой:

Установить сертификат УЦ:

Command /opt/cprocsp/bin/*/certmgr -inst -crl -file <имя_файла_с_сертификатом_УЦ>l -store CA Добавить цепочку сертификатов:

Command /opt/cprocsp/bin/*/certmgr -inst -file <имя_файла_с_цепочкой_сертификатов> -store uRoot Установить сам сертификат:

Command /opt/cprocsp/bin/amd64/certmgr -inst -file

...

<имя_файла_с_полученным_сертификатом> -cont <имя_контейнера>

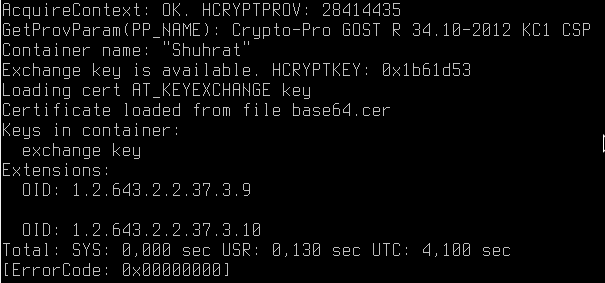

Для записи полученного сертификата в контейнер следует воспользоваться командой:

| Command |

|---|

| /opt/cprocsp/bin/amd64/csptest -keys -cont 'имя_контейнера' cont <имя_контейнера> -keyt exchange -impcert имя_полученного_сертификата.cer<имя_файла_с_полученным_сертификатом> |

| Информация | ||||||||||||

|---|---|---|---|---|---|---|---|---|---|---|---|---|

С помощью опции -certusage можно указать OID назначение сертификата Назначение сертификата представляется в сертификате объектным идентификатором, присвоенным этой политике, - OID. Если в сертификате указано несколько политик, то это означает, что сертификат соответствует всем этим политикам списка.

* Объектные идентификаторы (OID) определяют отношения, при осуществлении которых электронный документ, подписанный ЭЦП, будет иметь юридическое значение. OID, зарегистрированные в Удостоверяющем центре, включаются состав следующих расширений сертификата ключа подписи: Key Usage (использование ключа), Extended Key Usage (расширенное использование ключа), Application Policy (политики применения сертификата). |

...