| панель |

|---|

| Якорь |

|---|

global | global | Общая методика безопасности, нейтрализующая угрозу эксплуатации ряда уязвимостей | Информация |

|---|

| Раскрыть |

|---|

| title | Список программных пакетов и нейтрализованных угроз безопасности: |

|---|

|

| "Фильтр таблиц" |

|---|

| inverse | false,false |

|---|

| sparkName | Sparkline |

|---|

| hidePane | Filtration panel |

|---|

| separator | Point (.) |

|---|

| labels | Название пакета‚Угрозы |

|---|

| ddSeparators | true |

|---|

| default | , |

|---|

| cell-width | 150,150 |

|---|

| userfilter | Название пакета,Угрозы |

|---|

| datepattern | dd.mm.yy |

|---|

| id | 1630320062581_-1517280035 |

|---|

| worklog | 365|5|8|y w d h m|y w d h m |

|---|

| isOR | AND |

|---|

| order | 0,1 |

|---|

|

| Название пакета | Угрозы |

|---|

apache2 | CVE-2021-26691 |

binutils | CVE-2017-13716 |

| binutils | CVE-2018-12699 |

| binutils | CVE-2021-3487 |

| chromium | CVE-2021-30547 |

| firefox | CVE-2021-23956 |

| firefox | CVE-2021-23962 |

| firefox | CVE-2021-23965 |

| firefox | CVE-2021-29947 |

| firefox | CVE-2021-23964 |

| firefox | CVE-2021-23998 |

| firefox | CVE-2021-29976 |

| firefox | CVE-2021-23958 |

| firefox | CVE-2021-23997 |

| firefox | CVE-2021-29952 |

| firefox | CVE-2021-23954 |

| firefox | CVE-2021-23960 |

| firefox | CVE-2021-23961 |

| firefox | CVE-2021-23994 |

| firefox | CVE-2021-23995 |

| firefox | CVE-2021-29970 |

| firefox | CVE-2021-30547 |

imagemagick | CVE-2021-20244 |

| imagemagick | CVE-2021-20245 |

| imagemagick | CVE-2021-20246 |

| imagemagick | CVE-2021-20309 |

| imagemagick | CVE-2021-20311 |

| imagemagick | CVE-2021-20312 |

libtasn1-6 | CVE-2018-1000654 |

libx11 | CVE-2006-4447 |

| xdm | CVE-2006-4447 |

| xorg-server | CVE-2006-4447 |

| xterm | CVE-2006-4447 |

xtrans | CVE-2006-4447 |

libxml2 | CVE-2021-3517 |

snmptt | CVE-2020-24361 |

squid | CVE-2021-28662 |

sysstat | CVE-2019-19725 |

| thunderbird | CVE-2021-23964 |

| thunderbird | CVE-2021-23998 |

| thunderbird | CVE-2021-29976 |

| thunderbird | CVE-2021-23954 |

| thunderbird | CVE-2021-23960 |

| thunderbird | CVE-2021-23961 |

| thunderbird | CVE-2021-23994 |

| thunderbird | CVE-2021-23995 |

| thunderbird | CVE-2021-29970 |

| thunderbird | CVE-2021-30547 |

glibc | CVE-2021-33574 |

| glibc | CVE-2019-1010022 |

exim | CVE-2020-28009 |

| exim | CVE-2020-28010 |

| exim | CVE-2020-28011 |

| exim | CVE-2020-28013 |

| exim | CVE-2020-28017 |

| exim | CVE-2020-28018 |

| exim | CVE-2020-28021 |

| exim | CVE-2020-28022 |

| exim | CVE-2020-28024 |

| exim | CVE-2020-28026 |

Для нейтрализации угрозы эксплуатации уязвимостей пакетов, перечисленных в таблице выше, необходимо соблюдать следующие рекомендации:

| панель |

|---|

Запускать программное обеспечение (ПО) в изолированной программной среде с применением инструмента Firejail;

| Информация |

|---|

Изоляция приложений с использованием инструмента Firejail описана в документе РУСБ.10152-02 97 01-1 «Операционная система специального назначения «Astra Linux Special Edition». Руководство по КСЗ. Часть 1». |

| панель |

|---|

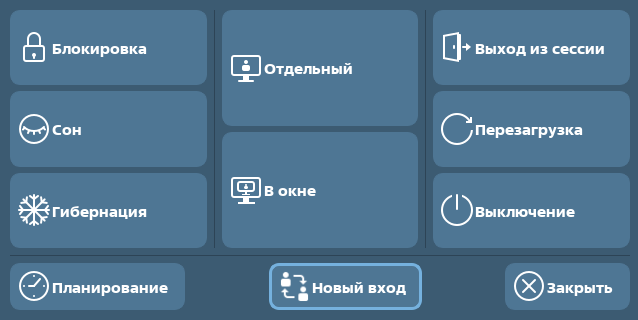

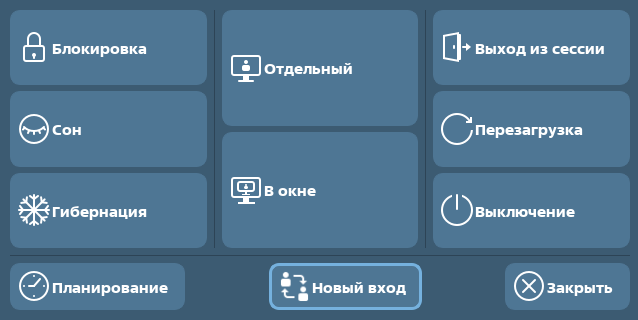

- По возможности запускать прикладное ПО в отдельной сессии. Для этого в графическом интерфейсе выбрать Пуск — Завершение работы — Новый вход. После чего выбрать тип сессии: Отдельный или В окне (см. рис. ниже);

Image Removed Image Removed

|

| панель |

|---|

Для непривилегированных пользователей активировать блокировку интерпретаторов, в том числе, если возможно — интерпретатора bash;

| Информация |

|---|

Блокировка интерпретатора bash может ограничить функционал некоторых программ и служб, не очевидным образом использующих bash, что приведет к нарушению штатной работы ОС. |

| Предупреждение |

|---|

После блокировки интерпретатора bash консольный вход пользователей с оболочкой bash будет невозможен. |

| панель |

|---|

| title | В графической утилите «Управление политикой безопасности» |

|---|

|

Блокировку интерпретаторов можно включить используя графическую утилиту fly-admin-smc. Для этого: - через графический интерфейс запустить утилиту (необходимы права администратора): Пуск — Панель управления — Безопасность — Политика безопасности;

- на боковой панели навигации выбрать пункт Настройки безопасности — Политика консоли и интерпретаторов и на рабочей панели установить следующие флаги:

- Включить блокировку интерпретатора Bash для пользователей;

- Включить блокировку интерпретаторов кроме Bash для пользователей;

- применить изменения — нажать комбинацию клавиш <Ctrl+S>.

|

| панель |

|---|

| title | Без использования графического интерфейса |

|---|

|

| панель |

|---|

Для блокировки интерпретаторов (кроме интерпретатора bash) необходимо выполнить в терминале команду:

| Command |

|---|

sudo astra-interpreters-lock enable |

Для того чтобы проверить состояние блокировки интерпретаторов, необходимо в терминале выполнить команду:

| Command |

|---|

sudo astra-interpreters-lock status |

Если блокировка включена, то результатом выполнения команды будет вывод сообщения:

| панель |

|---|

Для блокировки интерпретатора bash необходимо выполнить в терминале команду:

| Command |

|---|

sudo astra-bash-lock enable |

Для того чтобы проверить состояние блокировки интерпретатора bash, необходимо в терминале выполнить команду:

| Command |

|---|

sudo astra-bash-lock status |

Если блокировка включена, то результатом выполнения команды будет вывод сообщения:

| панель |

|---|

Для уровней защищенности «Усиленный» и «Максимальный» включить (если были ранее выключены) следующие функции подсистемы безопасности:- Мандатный контроль целостности (МКЦ);

- Замкнутая программная среда (ЗПС);

| панель |

|---|

| title | В графической утилите «Управление политикой безопасности» |

|---|

|

Функции подсистемы безопасности можно включить используя графическую утилиту fly-admin-smc. Для этого:

через графический интерфейс запустить утилиту (необходимы права суперпользователя с высоким уровнем целостности): Пуск — Панель управления — Безопасность — Политика безопасности;на боковой панели навигации выбрать пункт Мандатный контроль целостности и на рабочей панели установить флаг Подсистема Мандатного Контроля Целостности;на боковой панели навигации выбрать пункт Замкнутая программная среда и во вкладке Настройки на переключателе Контроль исполняемых файлов выбрать значение Включить;применить изменения — нажать комбинацию клавиш <Ctrl+S>.| Примечание |

|---|

После включения МКЦ и ЗПС необходимо перезагрузить ОС. |

| панель |

|---|

| title | Без использования графического интерфейса |

|---|

|

| панель |

|---|

Для включения функции подсистемы безопасности МКЦ необходимо выполнить в терминале команду:

| Command |

|---|

sudo astra-mic-control enable |

| Примечание |

|---|

После включения МКЦ необходимо перезагрузить ОС. |

Для того чтобы проверить состояние функции подсистемы безопасности МКЦ, необходимо в терминале выполнить команду:

| Command |

|---|

sudo astra-mic-control status |

Если функция подсистемы безопасности МКЦ включена, то результатом выполнения команды будет вывод сообщения:

| панель |

|---|

Для включения функции подсистемы безопасности ЗПС необходимо выполнить в терминале команду:

| Command |

|---|

sudo astra-digsig-control enable |

| Примечание |

|---|

После включения ЗПС необходимо перезагрузить ОС. |

Для того чтобы проверить состояние функции подсистемы безопасности ЗПС, необходимо в терминале выполнить команду:

| Command |

|---|

sudo astra-digsig-control status |

Если функция подсистемы безопасности ЗПС включена, то результатом выполнения команды будет вывод сообщения:

| панель |

|---|

- Для уровней защищенности «Усиленный» и «Максимальный» — запускать прикладное ПО только в сессиях с низким или промежуточным (отличном от максимального) уровнем целостности (предварительно должен быть включен МКЦ):

|

| панель |

|---|

Для уровней защищенности «Усиленный» и «Максимальный» активировать режим запуска программных сервисов apache2 и exim4 на первом уровне целостности (предварительно должен быть включен МКЦ). Для этого необходимо выполнить в терминале команду:

| Command |

|---|

sudo astra-ilev1-control enable |

Для того чтобы проверить состояние режима запуска сервисов apache2 и exim4, необходимо в терминале выполнить команду:

| Command |

|---|

sudo astra-ilev1-control status |

Если режим запуска сервисов apache2 и exim на первом уровне целостности активирован, то результатом выполнения команды будет вывод сообщения:

| панель |

|---|

Методика безопасности, нейтрализующая угрозу эксплуатации уязвимостей программного обеспечения avahi

| Информация |

|---|

| title | Список нейтрализованных угроз безопасности: |

|---|

|

|

Для нейтрализации угрозы эксплуатации уязвимостей необходимо с помощью межсетевого экрана отключить возможность выхода ПО avahi вне локальной сети (заблокировать UDP порт 5353). Для этого:

| панель |

|---|

|

добавить правило, выполнив в терминале команду, например такого вида:

| Command |

|---|

sudo iptables -A INPUT -p udp --dport 5353 -j DROP |

| панель |

|---|

| title | С помощью межсетевого экрана ufw |

|---|

|

добавить правило, выполнив в терминале следующую команду:

| Command |

|---|

sudo ufw deny 5353/udp |

| панель |

|---|

Методика безопасности, нейтрализующая угрозу эксплуатации уязвимостей программного обеспечения firefox

| Информация |

|---|

| title | Список нейтрализованных угроз безопасности: |

|---|

|

- CVE-2021-23954;

- CVE-2021-23958;

- CVE-2021-23960;

- CVE-2021-23994;

- CVE-2021-23995;

- CVE-2021-23997;

- CVE-2021-29952;

- CVE-2021-29970;

CVE-2021-30547.

|

| Примечание |

|---|

В процессе эксплуатации ОС вместо ПО firefox рекомендуется использовать ПО chromium. |

Для нейтрализации угрозы эксплуатации уязвимостей необходимо следовать общим рекомендациям, представленным выше (см. Общая методика безопасности, нейтрализующая угрозу эксплуатации ряда уязвимостей ).

Кроме того, необходимо выполнить следующие дополнительные действия:

| панель |

|---|

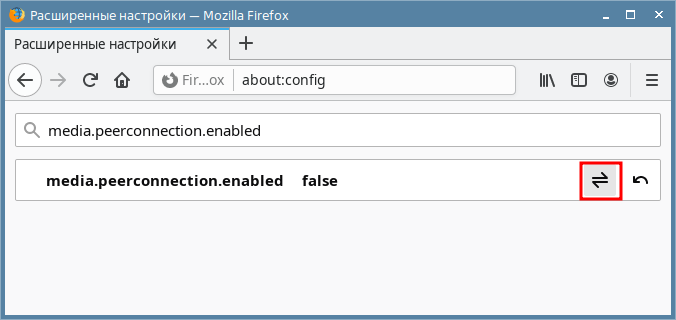

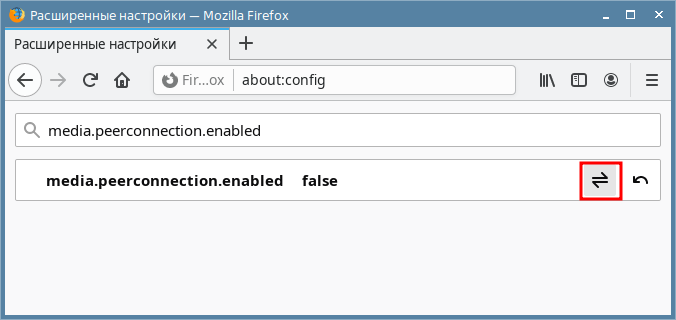

Методика безопасности, нейтрализующая угрозу эксплуатации CVE-2021-23958Для нейтрализации угрозы эксплуатации уязвимости необходимо отключить компонент WebRTC (если он включен), для этого: - запустите браузер, например, с использованием графического интерфейса: Пуск — Сеть — Веб-браузер Firefox;

- в адресную строку введите "about:config" и нажмите клавишу <Enter>;

- на открывшейся странице с предупреждением нажмите на кнопку [Accept the Risk and Continue] (Принять риск и продолжить);

- на открывшейся странице Расширенные настройки в поле поиска введите следующее наименование параметра: "media.peerconnection.enabled";

- в появившейся строке с параметром установите значение

false, нажав на кнопку [Переключить] (см. рисунок ниже);

Image Removed Image Removed

- перезапустите веб-браузер Firefox.

|

| панель |

|---|

Методика безопасности, нейтрализующая угрозу эксплуатации CVE-2021-23954 и CVE-2021-23960Для нейтрализации угрозы эксплуатации уязвимости необходимо отключить компонент JavaScript (если он включен), для этого: - запустите браузер, например, с использованием графического интерфейса: Пуск — Сеть — Веб-браузер Firefox;

- в адресную строку введите "about:config" и нажмите клавишу <Enter>;

- на открывшейся странице с предупреждением нажмите на кнопку [Accept the Risk and Continue] (Принять риск и продолжить);

- на открывшейся странице Расширенные настройки в поле поиска введите следующее наименование параметра: "javascript.enabled";

- в появившейся строке с параметром установите значение

false, нажав на кнопку [Переключить]; - перезапустите веб-браузер Firefox.

|

| панель |

|---|

Методика безопасности, нейтрализующая угрозу эксплуатации CVE-2021-23994Для нейтрализации угрозы эксплуатации уязвимости необходимо отключить компонент WebGL (если он включен), для этого: - запустите браузер, например, с использованием графического интерфейса: Пуск — Сеть — Веб-браузер Firefox;

- в адресную строку введите "about:config" и нажмите клавишу <Enter>;

- на открывшейся странице с предупреждением нажмите на кнопку [Accept the Risk and Continue] (Принять риск и продолжить);

- на открывшейся странице Расширенные настройки в поле поиска введите следующее наименование параметра: "webgl.disabled";

- в появившейся строке с параметром установите значение

true, нажав на кнопку [Переключить]; - перезапустите веб-браузер Firefox.

|

| панель |

|---|

Методика безопасности, нейтрализующая угрозу эксплуатации CVE-2021-23995Для нейтрализации угрозы эксплуатации уязвимости необходимо отключить режим адаптивного дизайна (если он активен), для этого: - запустите браузер, например, с использованием графического интерфейса: Пуск — Сеть — Веб-браузер Firefox;

- в адресную строку введите "about:config" и нажмите клавишу <Enter>;

- на открывшейся странице с предупреждением нажмите на кнопку [Accept the Risk and Continue] (Принять риск и продолжить);

- на открывшейся странице Расширенные настройки в поле поиска введите следующее наименование параметра: "devtools.policy.disabled";

- в появившейся строке с параметром установите значение

true, нажав на кнопку [Переключить]; - перезапустите веб-браузер Firefox.

|

| панель |

|---|

Методика безопасности, нейтрализующая угрозу эксплуатации CVE-2021-23997Для нейтрализации угрозы эксплуатации уязвимости необходимо отключить функцию кэширования страниц, для этого: - запустите браузер, например, с использованием графического интерфейса: Пуск — Сеть — Веб-браузер Firefox;

- в адресную строку введите "about:config" и нажмите клавишу <Enter>;

- на открывшейся странице с предупреждением нажмите на кнопку [Accept the Risk and Continue] (Принять риск и продолжить);

- на открывшейся странице Расширенные настройки в поле поиска введите следующее наименование параметра: "browser.cache.offline.enable";

- в появившейся строке с параметром установите значение

false, нажав на кнопку [Переключить]; - повторите шаги 4 и 5 для следующих параметров:

- browser.cache.disk.enable;

- browser.cache.disk_cache_ssl;

- browser.cache.memory.enable;

- на странице Расширенные настройки в поле поиска введите следующее наименование параметра: "network.http.use-cache";

- в появившейся строке с параметром нажмите на кнопку [+], а затем установите значение

false, нажав на кнопку [Переключить]; - перезапустите веб-браузер Firefox.

|

| панель |

|---|

Методика безопасности, нейтрализующая угрозу эксплуатации CVE-2021-29952Для нейтрализации угрозы эксплуатации уязвимости необходимо отключить компонент WebRender (если он включен), для этого: - запустите браузер, например, с использованием графического интерфейса: Пуск — Сеть — Веб-браузер Firefox;

- в адресную строку введите "about:config" и нажмите клавишу <Enter>;

- на открывшейся странице с предупреждением нажмите на кнопку [Accept the Risk and Continue] (Принять риск и продолжить);

- на открывшейся странице Расширенные настройки в поле поиска введите следующее наименование параметра: "gfx.webrender.all";

- в появившейся строке с параметром установите значение

false, нажав на кнопку [Переключить]; - перезапустите веб-браузер Firefox.

|

| панель |

|---|

Методика безопасности, нейтрализующая угрозу эксплуатации CVE-2021-29970Для нейтрализации угрозы эксплуатации уязвимости необходимо отключить функцию специальные возможности (Accessibility features), для этого: - запустите браузер, например, с использованием графического интерфейса: Пуск — Сеть — Веб-браузер Firefox;

- в адресную строку введите "about:config" и нажмите клавишу <Enter>;

- на открывшейся странице с предупреждением нажмите на кнопку [Accept the Risk and Continue] (Принять риск и продолжить);

- на открывшейся странице Расширенные настройки в поле поиска введите следующее наименование параметра: "accessibility.force_disabled";

- в появившейся строке с параметром нажмите на кнопку [Изменить] и в текстовом поле введите цифру "1";

- в строке с параметром нажмите на кнопку [Сохранить];

- перезапустите веб-браузер Firefox.

|

| панель |

|---|

Методика безопасности, нейтрализующая угрозу эксплуатации CVE-2021-30547Для нейтрализации угрозы эксплуатации уязвимости необходимо отключить модуль ANGLE (если он включен), для этого: - запустите браузер, например, с использованием графического интерфейса: Пуск — Сеть — Веб-браузер Firefox;

- в адресную строку введите "about:config" и нажмите клавишу <Enter>;

- на открывшейся странице с предупреждением нажмите на кнопку [Accept the Risk and Continue] (Принять риск и продолжить);

- на открывшейся странице Расширенные настройки в поле поиска введите следующее наименование параметра: "webgl.disable-angle";

- в появившейся строке с параметром установите значение

true, нажав на кнопку [Переключить]; - перезапустите веб-браузер Firefox.

|

| панель |

|---|

Методика безопасности, нейтрализующая угрозу эксплуатации общих уязвимостей программного обеспечения firefox и thunderbird

| Информация |

|---|

| title | Список нейтрализованных угроз безопасности: |

|---|

|

|

| Примечание |

|---|

В процессе эксплуатации ОС вместо ПО firefox рекомендуется использовать ПО chromiun. |

Для нейтрализации угрозы эксплуатации уязвимостей необходимо следовать общим рекомендациям, представленным выше (см. Общая методика безопасности, нейтрализующая угрозу эксплуатации ряда уязвимостей ).

Кроме того, для нейтрализации угрозы эксплуатации уязвимостей необходимо добавить правило блокировки следующих портов для TCP-пакетов:

Для этого:

| панель |

|---|

|

добавить правила, выполнив в терминале команды, например такого вида:

| Command |

|---|

sudo iptables -A INPUT -p tcp --dport 6566 -j DROP sudo iptables -A INPUT -p tcp --dport 10080 -j DROP sudo iptables -A INPUT -p tcp --dport 69 -j DROP sudo iptables -A INPUT -p tcp --dport 161 -j DROP sudo iptables -A INPUT -p tcp --dport 1719 -j DROP sudo iptables -A INPUT -p tcp --dport 137 -j DROP |

| панель |

|---|

| title | С помощью межсетевого экрана ufw |

|---|

|

добавить правила, выполнив в терминале следующие команды:

| Command |

|---|

sudo ufw deny 6566/tcp sudo ufw deny 10080/tcp sudo ufw deny 69/tcp sudo ufw deny 161/tcp sudo ufw deny 1719/tcp sudo ufw deny 137/tcp |

| панель |

|---|

Методика безопасности, нейтрализующая угрозу эксплуатации уязвимостей программного обеспечения glibc

| Информация |

|---|

| title | Список нейтрализованных угроз безопасности: |

|---|

|

|

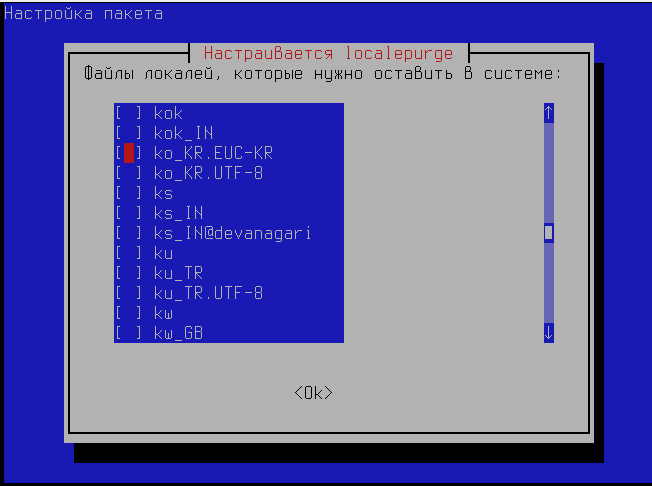

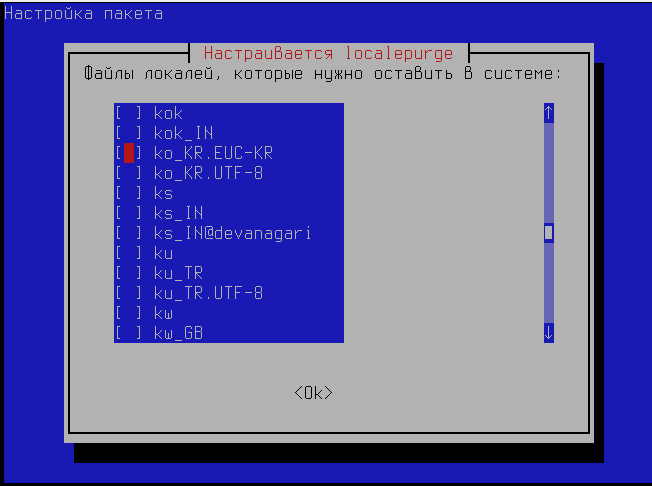

Для нейтрализации угрозы эксплуатации уязвимостей необходимо отключить (если активна) поддержку корейской кодировки EUC-KR.

| панель |

|---|

Для того чтобы просмотреть установленные локали, необходимо терминале выполнить команду:

Результатом выполнения команды будет вывод строк с поддерживаемыми кодировками. Если в ОС поддерживается корейская кодировка EUC-KR, то в терминале среди прочих отобразится строка следующего вида:

| панель |

|---|

Для удаления локалей используется утилита localepurge. Для её установки необходимо в терминале выполнить команду: | Command |

|---|

sudo apt install localepurge

|

Во время установки утилиты во вкладке Файлы локалей, которые нужно оставить в системе, необходимо снять флаг ko_KR.EUC-KR (см. рисунок ниже).

Image Removed Image Removed |

| панель |

|---|

Методика безопасности, нейтрализующая угрозу эксплуатации уязвимостей программного обеспечения imagemagick

| Информация |

|---|

| title | Список нейтрализованных угроз безопасности: |

|---|

|

|

Для нейтрализации угрозы эксплуатации уязвимостей необходимо в конфигурационном файле /etc/ImageMagick-6/policy.xml установить следующие значения:

| Блок кода |

|---|

<policy domain="resource" name="width" value="10KP"/>

<policy domain="resource" name="height" value="10KP"/> |

| панель |

|---|

Методика безопасности, нейтрализующая угрозу эксплуатации уязвимостей технологии iptables

| Информация |

|---|

| title | Список нейтрализованных угроз безопасности: |

|---|

|

|

Для нейтрализации угрозы эксплуатации уязвимости необходимо при формировании правил iptables соблюдать следующие рекомендации:

| панель |

|---|

- вместо критерия

«--syn» использовать критерий «--tcp-flags SYN,ACK,FIN SYN»;

|

| панель |

|---|

добавить правило сброса TCP-пакетов, в которых одновременно установлены флаги SYN и FIN;

| панель |

|---|

| title | Пример команды добавления правила |

|---|

|

| Command |

|---|

sudo iptables -A INPUT -p tcp --tcp-flags SYN,FIN SYN,FIN -j REJECT |

| панель |

|---|

Методика безопасности, нейтрализующая угрозу эксплуатации уязвимостей программного обеспечения linuxptp

| Информация |

|---|

| title | Список нейтрализованных угроз безопасности: |

|---|

|

|

Для нейтрализации угрозы эксплуатации уязвимостей необходимо:

| панель |

|---|

Если возможно, использовать только сетевой интерфейс внутренней сети (без доступа в Интернет). Пример команды запуска службы ptp4l с использованием сетевого интерфейса eno1:

| Command |

|---|

sudo ptp4l -i eno1 -m -S |

| панель |

|---|

Если нет возможности использовать только сетевой интерфейс внутренней сети — с помощью межсетевого экрана блокировать входящие сообщения управления PTP, для этого:

| панель |

|---|

|

Добавить правило, выполнив в терминале команду, например такого вида:

| Command |

|---|

sudo iptables -A INPUT -p udp --dport 320 -j DROP |

| панель |

|---|

| title | С помощью межсетевого экрана ufw |

|---|

|

Добавить правило, выполнив в терминале следующую команду:

| Command |

|---|

sudo ufw deny 320/udp |

| панель |

|---|

- Для уровней защищенности «Усиленный» и «Максимальный» — запускать прикладное ПО только в сессиях с низким или промежуточным (отличном от максимального) уровнем целостности (предварительно должен быть включен МКЦ):

- при графическом входе в систему указать уровень целостности в диалоговом окне, которое появляется после успешного ввода аутентификационных параметров;

- при консольном входе в систему дополнительных действий не требуется.

|

| Примечание |

|---|

В процессе эксплуатации ОС вместо службы linuxptp рекомендуется использовать службу chronyd. Более подробно: Служба времени chronyd. |

| панель |

|---|

Методика безопасности, нейтрализующая угрозу эксплуатации уязвимостей службы ntp

| Информация |

|---|

| title | Список нейтрализованных угроз безопасности: |

|---|

|

|

Для нейтрализации угрозы эксплуатации уязвимостей необходимо:

| панель |

|---|

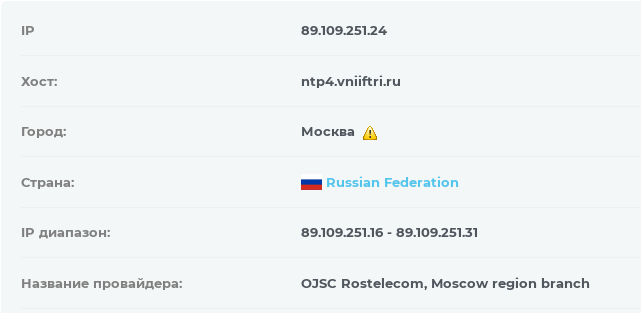

Проверить корректность IP-адресов уже используемых NTP-серверов, для этого в терминале выполнить команду:

| Command |

|---|

sudo ntpdate -q <доменное имя NTP-сервера>

|

В результате выполнения команды отобразится информация о NTP-серврере, в том числе и его IP-адрес.

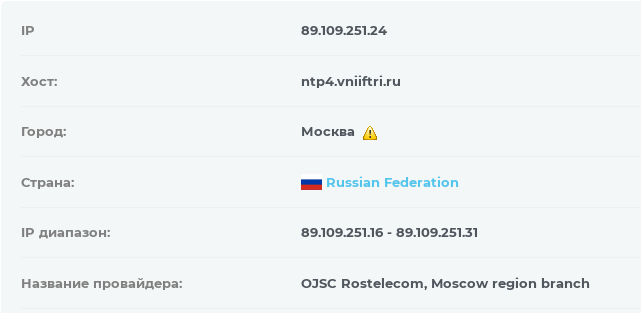

Чтобы проверить, не является ли IP-адрес NTP-серверов поддельным, можно воспользоваться Whois-сервисом, например, на web-сайте https://2ip.ru/whois/.

| панель |

|---|

|

Для того чтобы проверить корректность IP-адреса NTP-сервера ntp4.vniiftri.ru , необходимо:

в терминале выполнить команду:

| Command |

|---|

sudo ntpdate -q ntp4.vniiftri.ru |

пример вывода после выполнения команды:

| Блок кода |

|---|

server 89.109.251.24, stratum 1, offset 1.294563, delay 0.03233

5 Aug 13:42:09 ntpdate[1640]: step time server 89.109.251.24 offset 1.294563 sec |

- на web-сайте https://2ip.ru/whois/ в поле IP адрес или домен ввести доменное имя NTP-сервера и нажать на кнопку [Проверить].

После этого на открывшейся странице отобразится информация о домене, в том числе зарегистрированный IP-адрес (см. рис ниже).

Image Removed

Image Removed

| панель |

|---|

Не использовать недоверенные, не прошедшие проверку подлинности NTP-серверы.

| Примечание |

|---|

В процессе эксплуатации ОС вместо службы ntp рекомендуется использовать службу chronyd. Более подробно: Служба времени chronyd. |

| панель |

|---|

Методика безопасности, нейтрализующая угрозу эксплуатации уязвимостей программного обеспечения php| Информация |

|---|

| title | Список нейтрализованных угроз безопасности: |

|---|

| |

Для нейтрализации угрозы эксплуатации уязвимостей необходимо при разработке приложений с использованием SOAP-расширения для PHP указывать только доверенные SOAP-серверы. Для того чтобы проверить безопасность SOAP-сервера, можно воспользоваться специальным сервисом проверки, например, на web-сайте https://www.virustotal.com/gui/home/url. |

| панель |

|---|

Методика безопасности, нейтрализующая угрозу эксплуатации уязвимостей программного обеспечения python

| Информация |

|---|

| title | Список нейтрализованных угроз безопасности: |

|---|

|

- CVE-2020-8492;

- CVE-2021-3177.

|

Для нейтрализации угрозы эксплуатации уязвимостей необходимо следовать общим рекомендациям, представленным выше (см. Общая методика безопасности, нейтрализующая угрозу эксплуатации ряда уязвимостей ).

Кроме того, при разработке скриптов в случае использования ctypes-функции PyCArg_repr необходимо убедиться, что длина строки, полученной в результате вывода sprintf, не превышает 256 байт. Для вычисления количества байт в строке, содержащей текст в кодировке, например, UTF-8, можно воспользоваться следующей функцией:

| Command |

|---|

def utf8len (text):

return len(text.encode('utf-8')) |

| панель |

|---|

Методика безопасности, нейтрализующая угрозу эксплуатации уязвимостей программного обеспечения rpm

| Информация |

|---|

| title | Список нейтрализованных угроз безопасности: |

|---|

|

- CVE-2010-2198;

- CVE-2010-2199;

- CVE-2017-7500.

|

Для нейтрализации угрозы эксплуатации уязвимостей необходимо отказаться от использования утилиты rpm. В процессе эксплуатации ОС в качестве пакетного менеджера необходимо применять утилиту apt. Для установки бинарных пакетов (файлов в формате DEB) необходимо использовать утилиту dpkg.

Для преобразования бинарных пакетов из формата RPM в формат DEB можно воспользоваться утилитой alien. Для её установки необходимо в терминале выполнить команду (потребуется диск со средствами разработки):

| Command |

|---|

sudo apt install alien |

Команда преобразования бинарных пакетов из формата RPM в формат DEB имеет следующий вид:

| Command |

|---|

sudo alien <наименование пакета>.rpm

|

Результатом выполнения команды будет вывод сообщения:

| Блок кода |

|---|

<наименование пакета>.deb generated |

| панель |

|---|

Методика безопасности, нейтрализующая угрозу эксплуатации уязвимостей службы rsyslog

| Информация |

|---|

| title | Список нейтрализованных угроз безопасности: |

|---|

|

- CVE-2019-17041;

- CVE-2019-17042.

|

Для нейтрализации угрозы эксплуатации уязвимостей необходимо отключить (если ранее были включены) модули парсинга pmcisconames и pmaixforwardedfrom. Для этого в файле /etc/rsyslog.conf необходимо закомментировать (вставить символ "#" в начале строки) следующие строки:

| Блок кода |

|---|

module(load="pmcisconames")

module(load="pmaixforwardedfrom") |

| панель |

|---|

Методика безопасности, нейтрализующая угрозу эксплуатации уязвимостей программного обеспечения sane-backends

| Информация |

|---|

| title | Список нейтрализованных угроз безопасности: |

|---|

|

|

Для нейтрализации угрозы эксплуатации уязвимостей необходимо отключить функцию auto-discovery, для этого следует в конфигурационном файле /etc/sane.d/epsonds.conf закоментировать (вставить символ "#" в начале строки) следующую строку:

| Блок кода |

|---|

net autodiscovery |

| панель |

|---|

Методика безопасности, нейтрализующая угрозу эксплуатации уязвимостей программного обеспечения screen

| Информация |

|---|

| title | Список нейтрализованных угроз безопасности: |

|---|

|

|

Для нейтрализации угрозы эксплуатации уязвимостей необходимо настроить терминал screen таким образом, чтобы в качестве кодировки по умолчанию не использовалась кодировка UTF-8. Например, для того чтобы в качестве кодировки по умолчанию установить KOI8-R (должна быть предварительно установлена в ОС), необходимо:

открыть окно терминала screen;нажать на комбинацию клавиш <Ctrl + A>, а затем ввести символ " : ";в открывшемся поле внизу окна терминала screen ввести следующую команду:

| Command |

|---|

defencoding KOI8-R |

нажать клавишу <Enter>.| панель |

|---|

Методика безопасности, нейтрализующая угрозу эксплуатации уязвимостей программного обеспечения squid

| Информация |

|---|

| title | Список нейтрализованных угроз безопасности: |

|---|

|

- BDU:2021-02727;

- CVE-2021-28652.

|

Для нейтрализации угрозы эксплуатации уязвимостей необходимо:

| панель |

|---|

- Обязать пользователей использовать только HTTPS-соединения для доступа на ресурсы сети Интернет и для передачи сообщений;

|

| панель |

|---|

Если возможно, полностью отключить доступ к Cache Manager. Для этого в конфигурационном файле /etc/squid/squid.conf необходимо перед строками, содержащими "allow", добавить следующую строку:

| Блок кода |

|---|

http_access deny manager |

| панель |

|---|

- Если нет возможности полностью отключить доступ к Cache Manager, то необходимо усилить контроль доступа к Cache Manager — например, использовать аутентификацию или другие средства управления доступом. Подробнее — см. Кеширующий прокси-сервер squid.

|

| панель |

|---|

Методика безопасности, нейтрализующая угрозу эксплуатации уязвимостей программного обеспечения tar

| Информация |

|---|

| title | Список нейтрализованных угроз безопасности: |

|---|

|

|

Для нейтрализации угрозы эксплуатации уязвимостей необходимо следовать общим рекомендациям, представленным выше (см. ).

При распаковке архивов, полученных из недоверенных источников, если для распаковки используются привилегии суперпользователя, то использовать опцию --no-same-permissions.

Кроме того, при распаковке архивов, полученных из недоверенных источников, выполнять следующие рекомендации:

не выполнять операцию разархивирования от имени суперпользователя (с использованием механихма sudo);если для распаковки используются привилегии суперпользователя, то использовать следующий параметр: --no-same-permissions

| Command |

|---|

|

sudo tar zxvf file.tar.gz --no-same-permissions |

| панель |

|---|

Список нейтрализованных угроз безопасности | Раскрыть |

|---|

| | "Фильтр таблиц" |

|---|

| inverse | false,false |

|---|

| sparkName | Sparkline |

|---|

| hidePane | Filtration panel |

|---|

| separator | Point (.) |

|---|

| labels | Название пакета‚Угрозы |

|---|

| ddSeparators | true |

|---|

| default | , |

|---|

| cell-width | 150,150 |

|---|

| userfilter | Название пакета,Угрозы |

|---|

| datepattern | dd.mm.yy |

|---|

| id | 1630652501309_253733366 |

|---|

| worklog | 365|5|8|y w d h m|y w d h m |

|---|

| isOR | AND |

|---|

| order | 0,1 |

|---|

| | | Название пакета | Угрозы |

|---|

apache2 | CVE-2021-26691 | | avahi | CVE-2017-6519 | binutils | CVE-2017-13716 | | binutils | CVE-2018-12699 | | binutils | CVE-2021-3487 | | chromium | CVE-2021-30547 | | firefox | CVE-2021-23956 | | firefox | CVE-2021-23962 | | firefox | CVE-2021-23965 | | firefox | CVE-2021-29947 | | firefox | CVE-2021-23964 | | firefox | CVE-2021-23998 | | firefox | CVE-2021-29976 | | firefox | CVE-2021-23958 | | firefox | CVE-2021-23997 | | firefox | CVE-2021-29952 | | firefox | CVE-2021-23954 | | firefox | CVE-2021-23960 | | firefox | CVE-2021-23961 | | firefox | CVE-2021-23994 | | firefox | CVE-2021-23995 | | firefox | CVE-2021-29970 | | firefox | CVE-2021-30547 | | imagemagick | CVE-2018-15607 | imagemagick | CVE-2021-20244 | | imagemagick | CVE-2021-20245 | | imagemagick | CVE-2021-20246 | | imagemagick | CVE-2021-20309 | | imagemagick | CVE-2021-20311 | | imagemagick | CVE-2021-20312 | | iptables | CVE-2012-2663 | libtasn1-6 | CVE-2018-1000654 | libx11 | CVE-2006-4447 | | linuxptp | CVE-2021-3570 | | ntp | CVE-2020-11868 | | ntp | CVE-2018-12327 | | ntp | CVE-2020-13817 | | php | CVE-2021-21702 | | python | CVE-2020-8492 | | python | CVE-2021-3177 | | rpm | CVE-2010-2198 | | rpm | CVE-2010-2199 | | rpm | CVE-2017-7500 | | rsyslog | CVE-2019-17041 | | rsyslog | CVE-2019-17042 | | xdm | CVE-2006-4447 | | xorg-server | CVE-2006-4447 | | xterm | CVE-2006-4447 | xtrans | CVE-2006-4447 | libxml2 | CVE-2021-3517 | | sane-backends | CVE-2020-12861 | | screen | CVE-2021-26937 | snmptt | CVE-2020-24361 | | squid | BDU:2021-02727 | | squid | CVE-2021-28652 | squid | CVE-2021-28662 | sysstat | CVE-2019-19725 | | tar | CVE-2005-2541 | | thunderbird | CVE-2021-23964 | | thunderbird | CVE-2021-23998 | | thunderbird | CVE-2021-29976 | | thunderbird | CVE-2021-23954 | | thunderbird | CVE-2021-23960 | | thunderbird | CVE-2021-23961 | | thunderbird | CVE-2021-23994 | | thunderbird | CVE-2021-23995 | | thunderbird | CVE-2021-29970 | | thunderbird | CVE-2021-30547 | | glibc | CVE-2019-25013 | glibc | CVE-2021-33574 | | glibc | CVE-2019-1010022 | exim | CVE-2020-28009 | | exim | CVE-2020-28010 | | exim | CVE-2020-28011 | | exim | CVE-2020-28013 | | exim | CVE-2020-28017 | | exim | CVE-2020-28018 | | exim | CVE-2020-28021 | | exim | CVE-2020-28022 | | exim | CVE-2020-28024 | exim | CVE-2020-28026

|

|